استفاده از راههای قدیمی برای پیدا کردن پزشک مورد نظر یا دریافت مشخصات این فرد در دنیای امروزی نسبت به راهکارهای جدید بسیار سخت و طاقت فرسا است. از طرفی دسترسی به اینترنت برای بیشتر افراد امکانپذیر است و میتوانند بیشتر نیازهایشان را از این طریق تأمین کنند.

برای پیدا کردن پزشک مورد نظرمان کافی است در کنار جستجو در سایتها و تبلیغات اینترنتی سری به بخش جستجوی پزشک سازمان نظام پزشکی کشور بزنیم.

وقتی وارد بخش جستجوی پزشک میشویم فرمی به شکل زیر برای ما نمایش داده میشود که میتوانیم هم از طریق مشخصات هویتی و هم با کد نظام پزشکی و کد دسترسی، پزشک مورد نظرمان را جستجو کنیم.برای جستجو در بخش جستجوی آزاد که همان جستجو با مشخصات هویتی است، میتوان با درج یک یا چند شاخص از میان نام، نام خانوادگی، شهر مورد نظر، رشته تخصصی پزشک، آدرس مطلب و جنسیت، پزشک مورد نظرمان را پیدا کنیم.

هنگامی که بحث امنیت کامپیوتری و سایبری پیش میآید معمولاً ۲ مشکل عمده وجود دارد: نبود آگاهی کافی کاربران دربارهی خطرات واقعی و باورهای نادرست دربارهی مسائل امنیتی. در ادامه ۹ مورد از مهمترین نکاتی را بررسی خواهیم کرد که کارشناسان و متخصصان امنیتی معتقدند هر کاربری باید آنها را رعایت کند.

۱. داشتن یک رمز عبور قوی میتواند از وقوع بسیاری از حملات جلوگیری کند

الکس استاموس مسئول ارشد امنیت فیسبوک بیشتر زندگی حرفهای خود را صرف پیداکردن آسیب پذیریهای امنیتی و فهمیدن اینکه هکرها چگونه ممکن است از معایب نرمافزارها سواستفاده کنند کرده است. او تا به حال با انواع مختلفی از حملات روبرو شده است؛ از غیرمستقیمترین روشهای هک گرفته تا سادهترین کلاهبرداریها به سبک مهندسی اجتماعی. او در تمامی این موارد دو راهکار آسان برای بسیاری از کاربران دیده است: استفاده از رمز عبور قوی و احراز هویت دو مرحلهای (two-factor authentication)

استاموس میگوید بزرگترین مشکل این است که رسانهها روی داستانهایی دربارهی عمیقترین و پیچیدهترین هکها تمرکز کرده و طوری وانمود میکنند که کاربران هیچ راهی برای دفاع از خودشان ندارند؛ در حالی که اینطور نیست. او در ادامه میگوید:

"از زمانی که اسناد اسنودن رو شدند، متوجه سرخوردگی و ناامیدی جمعی در رسانهها، صنعت امنیت و عموم مردم شدهام. اکثر افراد فکر میکنند که هیچ راهی برای حفظ امنیت خودشان ندارند. این جمله تنها در صورتی درست است که با یک آژانس امنیتی سطح بالای دولتی طرف باشید که حتی توانایی بازنویسی فرمور هارد دیسکها را هم دارد. این واقعیت که قدرتهای دولتی ممکن است بتوانند به هر سیستمی نفوذ کنند، نباید شما را از حفظ امنیت خود در برابر خطرات بالقوه و محتملتری مانند هکرهای نیمه حرفهای و کلاهبردار باز دارد.

کاربران میتوانند با دو قدم آسان خود را در برابر تهدیدات خطرناک بسیاری محافظت کنند:

۱) نصب یک ابزار مدیریت پسورد برای تولید یک پسورد منحصر به فرد برای هر سرویسی که از آن استفاده میکنند.

۲) فعال سازی ورود دو مرحلهای (که اغلب با ارسال پیام کوتاه صورت میگیرد) در حسابهای ایمیل و شبکههای اجتماعی.

مورد دوم بسیار مهم است، چرا که هکرها عاشق به دست آوردن کنترل حساب ایمیل و شبکههای اجتماعی افراد هستند تا با استفاده از آن به حسابهای بیشتری نفوذ کنند.

من واقعاً دوست دارم که رسانهها گسترش این ایده که ممکن است با هکها و نفوذهای باورنکردنی امنیتی روبرو شوید را متوقف کنند، چرا که این ایده منجر به نادیده گرفتن حفظ امنیت در برابر طیف گستردهتری از حملات میشود."

"توصیهی من به کاربران عمومی این است که همواره از اطلاعات خود نسخهی پشتیبان تهیه کرده و آن را تست کنند. یک پناهگاه امن برای رمزهای عبور خود داشته باشند و از رمز عبور متفاوتی روی هر وبسایت استفاده کنند. داشتن یک رمز عبور خوب آسان است و در عین حال بهترین کاری است که میتوانید انجام بدهید."

۲. صرف اینکه یک دستگاه جدید است دلیل بر امن بودن آن نیست

وقتی بستهبندی تلفن، تبلت یا لپتاپ جدید خود را باز میکنید بوی تازگی آن بسیار لذت بخش و عملکرد باتری دستگاه رویایی است. اما این به معنی پاک بودن دستگاه شما از وجود بدافزارها و نداشتن هیچگونه آسیبپذیری نیست.

این نکته را میتوان از بسیاری از کارشناسان امنیتی شنید. الیانور سایتا مدیر فنی موسسهی بین المللی رسانهی نوین است و بیش از یک دهه به دولتها و شرکتها دربارهی مسائل امنیتی کامپیوتری مشاوره میدهد. او معتقد است که یکی از بزرگترین باورهای نادرست در زمینهی امنیت این است که دستگاههای نو کاملاً ایمن هستند و هرچه از عمر آنها میگذرد نا امنتر میشوند. این باور صحت ندارد؛ مخصوصاً به این دلیل که بسیاری از دستگاههای نو با نرمافزارهای تبلیغاتی عرضه میشوند که آسیبپذیریهای امنیتی دارند. (برای مثال اگر به یاد داشته باشید نرم افزار Superfish از پیش روی بسیاری از لپ تاپهای لنوو نصب بود.)

سایتا میگوید:

"به همین دلیل است که موضوع Superfish تا این حد مهم بود. آنها یک درب پشتی (backdoor) ساخته بودند، آن هم به بدترین و ناقصترین شکل ممکن و حالا هر کسی میتوانست از طریق آن وارد شود."

مسئلهی دیگری که سال گذشته رسانهای شد حملات FREAK بود. اینکه بسیاری از دستگاهها از قبل رویشان درب پشتی نصب شده بود. این درهای پشتی به خواست دولتها و برای سهولت دسترسی سازمانهای امنیتی و پیگیری حملات دشمنان نصب شده بودند. اما متاسفانه حتی اگر نیت دولتها خیر هم باشد، درهای پشتی آسیبپذیریهای امنیتی هستند که هر کسی میتواند از آنها بهرهبرداری کند. سایتا میگوید:

"من فکر میکنم چیزی که بسیار مهم است این است که وقتی یک سیستم مانیتورینگ را در دل یک شبکهی مخابراتی یا سیستم رمزنگرای شده میسازید، هر کسی میتواند از آن سوء استفاده کند. شما با این کار یک آسیب پذیری در سیستم ساختهاید و شاید مقدار کمی بر آن کنترل داشته باشید؛ اما در نهایت درب پشتی، درب پشتی است و هر کسی میتواند از آن رد شود."

۳. حتی بهترین نرمافزارها هم آسیبپذیریهای امنیتی دارند

خیلی از ما باور داریم که نرمافزارها یا سرویسهای خوب و مشهور کاملاً ایمن هستند. به همین دلیل است که بسیاری از کاربران وقتی متوجه میشوند محصول یا سرویس آنها آسیبپذیر است عصبانی میشوند. آنها اینطور فکر میکنند که وقتی میتوان یک خودروی ایمن ساخت، چرا نمیتوان یک تلفن ایمن ساخت؟

پریسا تبریز رئیس تیم امنیتی گوگل کروم میگوید نباید به امنیت اطلاعات اینگونه نگاه کرد. تبریز عقیده دارد امنیت اطلاعات بیشتر شبیه پزشکی است؛ اندکی هنر و مقداری علم، نه علم خالص. او دلیل این شباهت را این واقعیت میداند که تکنولوژی ما ساختهی دست انسانها است و توسط انسانها و با اهداف بسیار غیر علمی مورد استفاده قرار میگیرد. او میگوید:

"من فکر میکنم امنیت اطلاعات بسیار شبیه پزشکی است. هم علم است و هم هنر. شاید به این دلیل باشد که ما انسانها تکنولوژی و اینترنت را ساختهایم. ما فرض میکنیم که باید بتوانیم اینها را کامل و بی نقص بسازیم، اما پیچیدگیِ چیزی که ساختهایم و حالا امیدواریم که بتوانیم امنیت آن را تامین کنیم، تقریباً غیر ممکن به نظر میرسد. امنیت آن احتیاج به نبود حتی یک باگ دارد. این شرایط را که در نظر بگیرید متوجه خواهید شد که بخت با سمت "مدافع" نیست. مدافع باید مطمئن باشد نرمافزاری که مینویسد هیچ باگی ندارد (که در مورد سیستم عاملها چندین میلیون خط کد باید کاملاً عاری از کوچکترین باگی باشند) در حالی که "مهاجم" تنها کافی است تا یک باگ پیدا کند.

همیشه در نرمافزارها باگ وجود دارد و برخی از این باگها تاثیرات امنیتی دارند. چالش اصلی این است که منابع خود را صرف برطرف کردن کدام باگها کنیم و این کار بر اساس مدلهای فرضیِ تهدید است. این مدلها به ما میگویند که افراد با چه انگیزههایی (مانند جرم و جنایت، سرقت، نظارت و ...) دست به حمله میزنند."

لیلیان ابلون، محقق امنیت کامپیوتر در شرکت رند (RAND) عقیده دارد چیزی به اسم سیستم کاملاً ایمن وجود ندارد. هدف اصلی تیمهای امنیتی "هزینه بر" کردن حملهها است، نه غیر ممکن کردن آنها. او در ادامه میگوید:

"با داشتن منابع کافی، همواره راهی برای نفوذ مهاجم وجود دارد. حتماً تا به حال اصطلاح "دیر و زود دارد اما سوخت و سوز ندارد" را شنیدهاید. این اصطلاح در مورد هک کردن و نفوذ به هر شرکتی صادق است. هدف امنیت کامپیوتری، پر هزینه کردن این حملات از لحاظ مالی، زمانی، تحقیقاتی و دیگر منابع است."

۴. هر وبسایت یا اپلیکیشن باید از HTTPS استفاده کند

حتماً شما هم شایعات زیادی دربارهی HTTPS شنیدهاید. اینکه کند است، فقط برا سایتهایی که باید فوق امن باشند لازم است، واقعاً کار نمیکند و مواردی از این دست. همهی اینها نادرست هستند. پیتر اکرسلی از بنیاد مرز الکترونیک (Electronic Frontier Foundation) چندین سال است که روی استفاده از HTTPS تحقیق میکند. او میگوید باور نادرست و خطرناکی بین عموم رواج دارد که بسیاری از سایتها و اپلیکیشنها به HTTPS نیاز ندارند. او میگوید:

"یکی دیگر از تصورات غلط این است که اپراتورهای وبسایتهایی مثل روزنامهها و شبکههای تبلیغاتی فکر میکنند که چون با پرداخت الکترونیکی سر و کار ندارند، وبسایت یا اپلیکیشنشان هم نیازی به HTTPS ندارد. همهی وبسایتها به HTTPS نیاز دارند، چرا که بدون آن هکرها، استراق سمع کنندگان یا آژانسهای جاسوسی دولتی به راحتی میتوانند بفهمند که چه کسانی مشغول خواندن مطالب سایت هستند، چه اطلاعاتی در اپلیکیشن در حال پردازش است، یا حتی میتوانند اطلاعات را به روشهای مخربی تغییر دهند."

اکرسلی وابستگی به هیچ شرکتی ندارد (بنیاد مرز الکترونیک یک سازمان غیر انتفاعی است) پس اگر میبینید برای HTTPS تبلیغ میکند مطمئن باشید انگیزهی مالی پشت آن نیست و به او نفعی نمیرسد. او تنها به ایمنی کاربران اهمیت میدهد.

۵. فضای ابری (کلاود) امن نیست و تنها موجب بروز مشکلات امنیتی جدید میشود

امروزه همه چیز به سمت ابری شدن پیش میرود. ایمیلهای شما آنجا است، عکسها، پیامها، سوابق پزشکی، مدارک بانکی، و حتی جزئیاتی از زندگی خصوصیتان. در حقیقت فضای ابری از آن چه فکر میکنید امنتر است؛ اما ممکن است موجب بروز مشکلات امنیتی جدیدی شود که تا به حال آنها را در نظر نگرفتهاید.لی هانیول مهندس ایمنی است که برای یک شرکت بزرگ پردازش ابری کار میکند. او در ادامه توضیح میدهد که پردازش ابری دقیقاً چگونه کار میکند. هانیول پیشنهاد میکند برای درک بهتر تفاوت فضای ابری با فضای ذخیره سازی محلی، مثال ملموس و فیزیکی زیر را در نظر بگیرید:

"فرض کنید در یک خانهی ویلایی زندگی میکنید. شما تسلط کاملی بر خانهتان دارید و میدانید که دقیقاً چه اقدامات امنیتی را در مقابل مزاحمان در نظر گرفتهاید. اینکه آیا سیستم زنگ خطر دارید؟ یا روی دیوار و جلوی پنجرههایتان میله و نرده کشیدهاید؟

حالا حالتی را در نظر بگیرید که در یک آپارتمان زندگی میکنید و بعضی از موارد گفته شده از قبل برای شما فراهم شدهاند. مثلاً یک نگهبان در پایین ساختمان نگهبانی میدهد یا هر طبقه از ساختمان کلید یا کارت دسترسی مخصوص به خودش را دارد. ساختمانهایی وجود دارند که برای دسترسی به هر طبقهی خاص، باید کارت مخصوص به آن طبقه را داشته باشید. شاید این روش کمی آزار دهنده به نظر برسد، اما قطعاً بسیار ایمنتر است. نگهبان ساختمان هم رفته رفته الگوی آمد و شد ساکنان را یاد میگیرد و میتواند مزاحمان را از ساکنان تشخیص بدهد.

گذاشتن اطلاعات در فضای ابری مثل زندگی کردن در این آپارتمانهای امن است. ممکن است به مکانی که دادههای شما در آن ذخیره شده است دسترسی نداشته باشید، اما کسی در آن ساختمان است که ۲۴ ساعت شبانه روز و ۷ روز هفته لاگها و الگوی استفاده از دادهها را بررسی میکند. این مدل بیشتر شبیه تامین ایمنی به صورت جمعی است. فرض کنید نگهبان متوجه میشود که یک آدرس IP به چندین حساب وارد شده است که هر کدام از آنها در کشورهای متفاوتی قرار دارند. همچنین نکتهی مشترک تمامی این اکانتها این است که دیروز یک فایل مشکوک دریافت کردهاند. احتمالاْ فایل مخرب بوده و تمامی این اکانتها هک شدهاند.

اما اگر حمله هدفمند باشد و نه به شکلی که گفته شد کور کورانه، نشانههای آن هم سختتر پیدا خواهند شد. وقتی تلاش دارید از یک سیستم ابری محافظت کنید، به دنبال پیدا کردن سوزن در انبار کاه هستید. حجم دادههایی که باید پردازش کنید باورنکردنی است. امروزه تبلیغات زیادی پیرامون "دادههای عظیم (Big Data)" ویادگیری ماشینی وجود دارد، اما نباید فراموش کنیم که تنها در اول راه هستیم و برای پیدا کردن حمله کنندگان با استفاده از این روشها راه زیادی در پیش است. یک مهاجم حرفهای میداند که چگونه بی سر و صدا حرکت کند و از دید سیستمهای تشخیص الگو مخفی بماند."

به بیان دیگر بعضی روشهای حملات خودکار در سیستمهای ابری واضح و آشکار هستند؛ اما مخفی شدن در این سیستمها هم آسانتر است. هانیول توضیح میدهد که کاربران باید حتماً خطراتی که به طور جدی نگرانش هستند را هنگام انتخاب بین یک سرویس ابری و یک سرور خانگی در نظر بگیرند.

"خدمات ابری سیستمهای بسیار پیچیدهتری نسبت به یک هارد دیسک متصل به کامپیوترتان، یا سرویس ایمیلی که خودتان توسط سرور خانگی راهاندازی کردهاید هستند. در نتیجه موارد احتمال بروز خطا بسیار بیشتر است، اما در عین حال افراد بیشتری هم در حال حفاظت از آن هستند. سوال اصلی که باید از خودتان بپرسید این است: آیا خود من بهتر میتوانم چنین سیستمی را اداره کنم یا بهتر است این وظیفه را به افرادی با وقت، سرمایه و تخصص بیشتر از خودم بسپارم؟ فکر میکنید چه کسی قرار است شما را هک کند؟ یک بچه دبیرستانی مشتاق یا NSA؟ من خودم به مدت چندین سال سرور ایمیل خودم را داشتم و بالاخره به یک سرویس میزبانی ایمیل مهاجرت کردم. من کسانی که برای Gmail و Outlook کار میکنند را میشناسم و میدانم که آنها در ادارهی سرور ایمیل از من بسیار بهتر عمل میکنند. همچنین بحث زمان و هزینه هم در میان است. راه اندازی یک سرور ایمیل کاری مشقت بار است، اما برای کسی که نگران جاسوسهای NSA است ارزشش را دارد.

۶. بروز رسانیهای امنیتی برای محافظت از امنیت بسیار مهم هستند

در زندگی کمترچیزی را میتوان یافت که از نوتیفیکیشنهای یادآوری برای آپدیت کردن آزاردهندهتر باشد. بیشتر اوقات فرآیند آپدیت کردن بسیار طول میکشد، اما در اکثر مواقع همین آپدیتها تنها چیزی هستند که جلوی نفوذ افراد شرور به سیستم شما را میگیرند. اودانل از سیسکو میگوید:

"پیغامهای یادآوری برای به روز رسانی فقط برای آزار دادن شما طراحی نشدهاند. چیزی که بازهی عرضهی آپدیتها را کوتاهتر میکند رفع نقصهای امنیتیای است که هکرها میتوانند از آنها بهره برداری کنند. این بستههای به روزرسانی اشکالاتی را رفع میکنند که به صورت عمومی مشخص شدهاند و به احتمال زیاد قبلاً در حملاتی مورد استفاده قرار گرفتهاند. احتمالاً شما هرگز چندین روز با یک زخم باز و چرک کرده بر روی بازویتان به گردش نمیپردازید! همین کار را در زندگی کامپیوتری خود هم انجام دهید."

۷. هکرها مجرم نیستند

با وجود شواهدی بر خلاف تصور عموم، همچنان بسیاری از مردم فکر میکنند هکرها دشمنان شیطان صفتی هستند که هیچ چیزی به جز سرقت کالاهای دیجیتال آنها را نمیخواهند. اما علاوه بر هکرهای کلاه سیاه، هکرهای کلاه سفید هم داریم. هکرهای کلاه سفید برای این به سیستمها نفوذ میکنند تا قبل از هکرهای کلاه سیاه آنجا حضور داشته باشند. وقتی که آسیبپذیریها توسط هکرهای کلاه سفید شناسایی شوند، به راحتی میتوان برای آنها وصلههای امنیتی عرضه کرد. پریسا تبریز از تیم امنیتی گوگل کروم میگوید:

"هکرها مجرم نیستند. صرف اینکه کسی بداند چطور میتوان به چیزی نفوذ کرد، دلیل بر این نیست که حتماً از آن برای صدمه زدن به مردم استفاده خواهد کرد. بسیاری از هکرها سبب امنتر شدن سرویسها میشوند."

اودانل هم تاکید میکند ما به هکرها نیاز داریم و نرم افزارها به تنهایی نمیتوانند امنیت شما را تامین کنند.

"بله، نرم افزارهای آنتی ویروس برای شروع خوب هستند، اما در نهایت به متخصصان امنیتی مانند هکرها نیاز خواهید داشت تا در برابر دیگر هکرها از خود دفاع کنید."

ابلون از شرکت RAND هم اضافه میکند که حتی هکرهای مخرب هم به ندرت آن تهدیدی هستند که شما فکرش را میکنید. در عوض ممکن است تهدید از جانب افرادی که حتی به آنها مشکوک نیستید متوجه شما باشد. انگیزههای چنین افرادی ممکن است به مراتب پیچیدهتر از یک سرقت ساده باشد. ابلون میگوید:

"در بسیاری از موارد یک کارمند خودی هم میتواند(عمداً یا سهوا) تهدید بزرگی باشد و یک کسب و کار را به زانو دربیاورد. علاوه بر این انواع متمایزی از تهدیدات سایبری خارجی هم وجود دارند؛ مانند مجرمان سایبری، هکرهای پشتیبانی شده توسط دولتها، هکتیویستها (hacktivists) و غیره؛ که هرکدام اهداف، انگیزهها و قابلیتهای خاص خودشان را دارند. برای مثال هکرهایی که به فروشگاههای زنجیرهای تارگت حمله کردند انگیزه و تواناییهای کاملاً متفاوتی با هکرهای حمایت شده توسط دولت یک کشور را داشتند که به سونی حمله کردند."

۸. حملات و تروریسم سایبری بسیار نادر هستند

بسیاری از کارشناسانی که با آنها مصاحبه شد عقیده داشتند بزرگترین خطری که ما را تهدید میکند این است که به دلیل داشتن یک پسورد بسیار ضعیف یک نفر به اکانتمان نفوذ کند. اما مردم همچنان از "حملات مرگبار سایبری" به شدت هراس دارند. البون توضیح میدهد که این نوع از حملات فوق العاده بعید هستند:

"درست است که میتوان یک وسیلهی نقلیه را از هرکجای جهان هک و به آن نفوذ کرد، یا برای مثال دستگاههای پزشکی حیاتی مثل ضربان ساز قلب و تزریق کنندهی انسولین هر کدام آدرس IP خودشان را دارند و از طریق بلوتوث فعال میشوند؛ اما حمله به این نوع دستگاهها معمولاً نیاز به دسترسی نزدیک (حضور فیزیکی در محل) و اکسپلویتهای نسبتاً پیچیده دارد که خود نیازمند زمان زیادی برای توسعه و پیاده سازی است. هرچند نباید میلیونها دستگاه متصل به اینترنت (اینترنت اشیاء) را نادیده بگیریم."

در واقع بسیاری از مردم با همان منطقی از حملات سایبری میترسند که از قاتلان سریالی میترسند. این نوع تهدیدات ترسناکترین تهدیدات ممکن هستند، اما در عین حال نامحتملترین آنها نیز هستند.

در مورد تروریسم سایبری هم البون میگوید:

"تا به امروز چیزی به اسم تروریسم سایبری وجود خارجی ندارد. آنچه از آن به عنوان تروریسم سایبری یاد میشود بیشتر شبیه کارهای فعالان هکری است. به عنوان مثال هک کردن توییتر و دسترسی به مرکز فرماندهی فید آن و تبلیغات برای داعش از این قبیل هستند."

۹. دارک نت (Darknet) و دیپ وب (Deepweb) با یکدیگر تفاوت دارند

ابلون میگوید یکی از مشکلات او با پوشش رسانهها از جرایم سایبری این است که اصطلاح دارک نت و دیپ وب را اشتباه به کار میبرند. او توضیح میدهد که هرکدام از این عبارتها به چه معنی است:

"دیپ وب به بخشی از اینترنت (یا به عبارت دقیقتر شبکهی جهانی وب، هر چیزی که با www شروع میشود) گفته میشود که توسط موتورهای جستجو ایندکس نمیشود، پس توسط گوگل نمیتوانید به آنها دسترسی پیدا کنید. دارک نت به شبکههای غیر "www" مربوط میشود که کاربران ممکن است برای دسترسی به آن نیاز به نرمافزارهای جداگانه داشته باشند. برای مثال سیلک رود و بسیاری از بازارهای غیرقانونی دیگر روی شبکههای دارک وب مانند I2P و Tor میزبانی میشوند."

پس سعی کنید پسورد قوی و متفاوتی برای هر سرویسی که از آن استفاده میکنید داشته باشید، از ورود دومرحلهای استفاده کرده و نگران حملات سایبری فوق پیچیده از دارک نت نباشید. همچنین به یاد داشته باشید بسیاری از هکرها تامین کنندهی امنیت شما هستند.

نسخهی مجهز به پردازندهی اکسینوس ۸۸۹۰ از گلکسی اس ۷ در پایگاه دادهی انتوتو ثبت و مشخصات فنی آن نیز فاش شده است. برای اطلاع از مشخصات فنی پرچمدار جدید سامسونگ در ادامه با زومیت همراه شوید.

بنابر این اطلاعات، گلکسی اس ۷ دارای صفحه نمایش ۵.۱ اینچی با رزولوشن ۱۴۴۰ در ۲۵۶۰، ۴ گیگابایت رم و دوربین اصلی ۱۲ مگاپیکسل بوده و مجهز به ۴ گیگابایت رم نیز خواهد شد. دوربین ثانویهی گلکسی اس ۷ نیز دارای حسگری ۵ مگاپیکسلی است.

این گوشی دارای نام رمز SM-G930F است و مجهز به ۶۴ گیگابایت حافظهی داخلی نیز شده است. سیستم عامل پیشفرض آن نیز اندروید ۶.۰.۱ است. انتظار میرود گلکسی اس ۷ روز ۱ اسفند و در جریان کنفرانس رسمی سامسونگ در نمایشگاه MWC 2016 معرفی شود.

خط فکری جدید و بحث برانگیزی که اخیرا در بین فیزیکدانان در حال گسترش است، ایدهی رسیدن به حد مطلق درک ما از جهان هستی در چارچوب علم است.

هری کلیف؛ یکی از فیزیکدانان موسسهی تحقیقاتی CERN میگوید:

طی چند سال آینده مشخص خواهد شد که آیا ما قادر به ادامه افزایش درک خود از طبیعت خواهیم بود یا اینکه برای اولین بار در تاریخ علم با سوالاتی مواجه خواهیم شد که قادر به پاسخگویی به آنها نیستیم. علت رسیدن به این محدودیت نیز آن است که قوانین فیزیک اجازه نخواهند داد.

اما کلیف در بطن صحبتهای خود به دو عدد خطرناک جهان هستی اشاره میکند. این دو عدد دلیل وجود تمام مواد، ساختارها و حیاتی است که ما در سراسر کیهان شاهد آنها هستیم. طبق گفتهی کلیف اگر مقدار این دو عدد به میزان بسیار کمی متفاوت بود، جهان هستی بدل به فضایی خالی و فاقد حیات میشد.

عدد خطرناک اول: قدرت میدان هیگز

اولین عدد خطرناک در لیست کلیف به قدرت یک میدان انرژی نامرئی اشاره دارد که فیزیکدانان از آن به میدان هیگز یاد میکنند. این میدان شباهتهایی با میدان مغناطیسی که در سراسر کیهان شاهد آن هستیم، دارد. ذرات مختلف در اثر حرکت در داخل میدان هیگز، با جذب جرم به تدریج به پروتون، نوترون و الکترون اتمهای سازندهی بدن انسانها و تمام اجسام و اجرام اطراف ما تبدیل میشوند. بدون وجود این میدان، حیاتی هم وجود نداشت.

در حال حاضر به دلیل کشف بزرگ صورت گرفته در سال ۲۰۱۲ در سرن که به موجب آن فیزیکدانان ذرهی بنیادی جدیدی را موسوم به بوزون هیگز شناسایی کردند، تقریبا با قطعیت میتوان از وجود میدان هیگز مطمئن بود. از لحاظ تئوری نمیتوان بدون وجود میدان هیگز، ذرهی هیگز بوزون را در دست داشت. اما موردی بسیار عجیب در مورد میدان هیگز وجود دارد که کماکان ذهن فیزیکدانانی همچون کلیف را به خود مشغول کرده است.

طبق گفتهی کلیف بر اساس نظریهی نسبیت عام و نظریهی مکانیک کوانتوم اینشتین؛ نظریههایی که ابزار درک ما از کیهان در دو مقیاس بسیار بزرگ و بسیار کوچک هستند، میدان هیگز تنها باید یکی از دو عملکرد زیر را اجرا کند:

یا باید غیر فعال باشد، به این مفهوم که قدرت آن صفر بوده و قادر به جرمدهی به ذرات نباشد، یا اینکه باید فعال بوده و بر اساس تئوری میزان قدرت آن فوقالعاده بالا باشد. اما فیزیکدانان در عمل شاهد وقوع هیچکدام از این دو سناریو نیستند.

کلیف میگوید:

در عمل میدان هیگز به صورت جزئی فعال است و قدرت آن در حدود ۱۰ هزار تریلیون برابر ضعیفتر از قدرت بیشینهی این میدان است، تقریبا مشابه چراغی که کلید آن در نزدیکی حالت خاموش گیر کرده است. مقدار واقعی قدرت میدان هیگز بسیار مهم است چرا که اگر قدرت این میدان تنها به میزان بسیار کمی با مقدار فعلی خود تفاوت داشت، شاهد هیچ نوع ساختار فیزیکی در جهان هستی نبودیم.

در حال حاضر چرایی ضعیف بودن میدان هیگز فهم از جهان هستی را به چالش میکشد. فیزیکدانان امیدوارند تا با شناسایی ذرات جدید در شتابدهندهی ذرهای بهبود یافتهی سرن، قادر به پاسخگویی به این سوال شوند.

عدد خطرناک دوم: قدرت انرژی تاریک

فیزیکدانان عدد دوم از لیست کلیف را به عنوان بدترین پیشبینی نظری در تاریخ علم فیزیک مینامند. این عدد خطرناک با اعماق فضا و یک پدیدهی بسیار پیچیده موسوم به انرژی تاریک سر و کار دارد. انرژی تاریک عبارت است از یک نیروی دافعه که باعث شتابدار شدن فرآیند انبساط جهان هستی میشود. مقدار این انرژی برای نخستین بار در سال ۱۹۹۸ سنجیده شد.

کلیف در این مورد میگوید:

ما از ماهیت انرژی تاریک آگاه نیستیم، اما بهترین ایده در خصوص انرژی تاریک، انرژی فضای خالی و در حقیقت انرژی خلاء است. اگر این موضوع حقیقت داشته باشد، بنابراین حاصلجمع انرژی کل فضای خالی معادل قدرت انرژی تاریک خواهد بود. اگرچه دانشمندان فیزیک نظری قبلا این کار را انجام دادهاند، اما با این حال یک اشتباه بزرگ در مورد جواب آنها وجود دارد.

کلیف می گوید:

قدرت انرژی تاریک باید به میزان ۱۰ به توان ۱۲۰ برابر بیشتر از میزان قابل مشاهده از طریق ستارهشناسی باشد. این عدد به قدری بزرگ است که امکان سنجش بزرگی آن در ذهن انسان امکان پذیر نیست، این عدد ۱۰۰۰ تریلیون، تریلیون، تریلیون برابر بیشتر از تعداد اتمهای موجود در جهان هستی است. بنابراین میتوان نتیجه گرفت که پیشبینی صورت گرفته بسیار بد و ناشیانه بوده است.

از یک طرف باید خوشحال بود که مقدار انرژی تاریک از مقدار پیشبینی شده برای آن توسط دانشمندان کمتر است. اگر مدلسازی تئوری فیزیکدانان صحیح بود، در این صورت میزان نیروی دافعهی تولید شده به قدری زیاد بود که جهان هستی را از هم میشکافت. در این صورت نیروی بنیادی که باعث پیوند اتمها به هم میشود، توان مقابله با این نیرو را نداشت و بنابراین کهکشانها، ستارهها، سیارات و حیات نیز در جهان هستی شکل نمیگرفت.

اما از طرف دیگر این موضوع مایهی تاسف است که ما قادر به استفاده از تئوریها و دانش فعلی خود برای توسعهی سنجشی بهتر از انرژی تاریک به نحوی که با مشاهداتمان سازگاری داشته باشد، نیستیم. مسلما یافتن راهی برای درک چرایی میزان قدرت انرژی تاریک و میدان هیگز حتی از بهبود تئوریهای کنونی نیز مهمتر خواهد بود.

احتمالا یافتن پاسخ غیرممکن باشد

کلیف معتقد است تنها یک راه برای یافتن پاسخ وجود دارد، اما احتمالا هیچگاه قادر به اثبات آن نباشیم. وی میگوید:

اگر ما به نحوی قادر به تایید این موضوع باشیم که جهان ما تنها یکی از میلیاردها جهان موازی دیگر است، در این صورت قادر به درک علت اینکه این اعداد خطرناک دارای چنین مقادیری هستند خواهیم بود، چرا که در بسیاری از جهانهای موازی، انرژی تاریک به قدری زیاد است که جهان هستی از مجموعهی جهانهای موازی جدا شده و میدان هیگز به قدری ضعیف است که هیچ اتمی قادر به شکلگیری نیست.

برای اثبات این موضوع، فیزیکدانان باید ذرات جدید دیگری را برای تایید صحت تئوریهایی چون تئوری ریسمان که وجود جهانهای موازی را پیشبینی میکند، شناسایی کنند. در حال حاضر تنها در یک نقطه از دنیا احتمال تولید چنین ذرههایی (با فرض وجود آنها)، وجود دارد؛ برخورددهنده هادرونی بزرگ در موسسهی تحقیقاتی سرن.

فیزیکدانان تنها دو تا سه سال (تا قبل از تعطیل شدن برخورددهنده هادرونی بزرگ، توسط موسسهی سرن با هدف بروزرسانی و بهبود این برخورد دهنده،) برای اثبات آن فرصت دارند. طبق گفتهی کلیف، اگر تا آن زمان قادر به یافتن پاسخ نباشیم، احتمالا به نقطهی پایان نزدیک شدهایم. وی می گوید:

احتمالا وارد دورهای جدید از دنیای فیزیک خواهیم شد، دورهای که در آن شاهد پدیدههای عجیبی بوده و قادر به یافتن علت آنها نخواهیم بود. دورهای که پیامآور این موضوع است که ما در جهانی موازی زندگی میکنیم که دور از دسترس است. دورهای که قادر به یافتن پاسخی برای این سوال نیستیم که چرا هستی به جای نیستی وجود دارد.

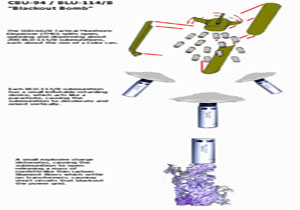

بمبهای گرافیتی مهمات غیرکشنده هستند که باعث ایجاد اختلالات کلی و از کار افتادن نیروگاهها، تأسیسات برق و خطوط انتقال نیرو بدون ایجاد صدمات عمرانی ناشی از مواد منفجره میشوند.گرافیت یک ترکیب از عنصر کربن و از نرم ترین مواد معدنی شناخته شده و یک رسانای بسیار قوی با رنگ مات است که به صورت ساختار ۶ ضلعی متبلور میشود. این ویژگی خاص کربن به علت ساختار اتمی و پیوندهای دوتایی گرافیت است. پیوند های کربن _ کربن در هر ماده معدنی به طور چشمگیری قوی هسنتد. ممکن است عجیب به نظر آید که کربن یکی از نرم ترین کانیها به عنوان یک ماده مستحکم در ساخت بدنه ماشینها، هواپیماها و کپسول و سیلندرهای محتوی گاز با فشار بالا و … مورد استفاده قرار می گیرد. پیوند لایههای گرافیت در ابتدا خیلی ضعیف است، اما وقتی که این لایهها به صورت لایههای درون هم؛ تابیده میشوند، رشتههای آن مقاومت بسیار زیادی پیدا میکنند.مقابله با چنين تهديدات احتمالی و شناخت راهكارهای مقابله، از اهم موضوعات دفاع غيرعامل كشور میباشد .بمبهای گرافیتی در زمره بمب های نرم و تسلیحات غیرکشنده طبقه بندی میشوند. این بمبها برای از کار انداختن نیروگاهها و تاسیسات برق بدون ایجاد صدمات عمرانی ناشی از مواد منفجره طراحی شدهاند. در سال ۱۹۸۰ میلادی در یک تمرین نظامی مربوط به نیروی دریایی امریکا این الیاف موجب قطع تصادفی برق و خاموشی در منطقه عملیات شدند که منجر به توسعه این نوع سلاح گردید. درجنگ کوزوو ارتش آمریکا برای اولین بار از این بمب استفاده کرد و در یک حمله دو سوم خاک یوگسلاوی درخاموشی فرورفت. این بمب ابدا اثر تخریبی ندارد، اما باعث قطع شدن جریان برق میشود. در این بمبها اغلب از گرافیت که نوعی ذغال سنگ نرم است استفاده شدهاست.کاربرد عمده گرافیت در برخی راکتورهای هستهای، باطری های معمولی، مغزمداد و برخی کارهای صنعتی دیگراست. اما مهمترین خاصیت آن این است که قویترین رسانای جریان برق میباشد. به نظر میرسد در بمب گرافیتی از این خاصیت استفاده شده است؛ بدین صورت که پس از انفجار، گرافیت که بیشتر از جنس کربن است با مواد حلال کربن ترکیب شده و بصورت بخار درمی آید. اما این بخار سنگین بوده و بزودی برسطح زمین مینشیند، بنابر این استفاده از این بمب در نیروگاه های برق باعث آلودگی سطح تجهیزات نیروگاه شده و باعث اتصالی و از کارافتادن نیروگاه میشود. درضمن برای پاکسازی نیروگاه و راه اندازی مجدد نیاز به چند ماه زمان است. ایالات متحده آمریکا از این بمب در جنگ های خلیج فارس و عراق در سال های ۱۹۹۱ و۲۰۰۳ نیز استفاده کرده است. از راه های مقابله با این دسته تسلیحات؛ ایزولاسیون بدنه ساختمان، تاسیسات برق و اتاق های کنترل و فرمان، عایق افشانه برای مدارات الکترونیکی و استفاده از فیلترهای الکترواستاتیک میباشد.ایالات متحده آمریکا تنها کشور استفاده کننده از بمبهای گرافیتی است.بمبهای گرافیتی عموماً دارای وزنی در حدود 450 کیلوگرم بوده و از نظر قیمت در مقایسه با بمبهای جنگی بسیار ارزان قیمت میباشند. عملکرد این بمبها همانند بمبهای ناپالم است به طوری که بعد از رها شدن از هواپیما، پوسته خارجی آن ترکیده و الیاف درونی آن خارج شده و در فضا منتشر میشود و به تدریج بر روی کابلهای برق فشار قوی در مراکز نیروگاهی فرود میآید و با ایجاد جرقه و آتش سوزی باعث خسارات سنگین به اینگونه مراکز میگردد. الیاف درونی این بمب درون 20 الی 40 کپسول است که در هر کپسول حدود 100 الی 200 دوک نخ الیاف سبک وزن و نرم قرار دارد. طول هر رشته نخ الیاف آن به 40 متر میرسد و در مقابل حرارت تا 3000 درجه مقاوم است.در نوع پودری آن، کپسولها که دو قسمتی هستند به وسیله چتر فرود میآیند و در میانه راه قسمت پایین کپسول جدا شده و پودر ذغالی بسیار نرم و سبکی از آن خارج شده و در فضای منتشر میشود و به تدریج روی محل اتصالات مراکز نیروگاهی مینشیند. این پودر ذغالی به صورت یک عایق الکتریسیته عمل میکند و تمام مدارات و جریانها را قطع مینماید.دانشمندان دریافتهاند که از گرافیت که هم رسانایی بسیار بالا و هم استحکام و نرمی بسیار زیادی دارد میتوان برای اهداف خاص از جمله بمبهای گرافیتی استفاده کرد. بمبهای گرافیتی جزو بمب های نرم محسوب میشوند. این بمب ها برای از کار انداختن نیروگاه ها و تاسیسات برق بدون ایجاد صدمات عمرانی ناشی از انفجار مواد منفجره طراحی شده اند.بمب گرافيتی به عنوان سلاح سری سبب بروز اختلال و از كارافتادن شبكه توليد برق , امكانات مخابراتی و مراكز كنترل میشود. اين بمب با كمك دستگاه ارتفاع سنج در ارتفاع خاصی منفجر میشود و ابری از گرافيت با وسعت چند صد متر برفراز تاسيسات توليد انرژی يا مراكز ارتباطی به وجود میآورد. اين ابر گرافيتی به تدريج در محدوده هدف نشست میكند و به علت رسانا بودن موجب ايجاد اتصال كوتاه در كليدها و مدارات و سوختن قطعات دستگاهها میشود و به اين ترتيب مراكز توليد انرژی و مخابرات را غير فعال يا ناتوان میكند.این بمب که بنا به در خواست نیروی هوایی آمریکا ساخته شده و اثرات نامطلوبی روی انسان نداشته و نوعی مهمات هوا به زمین است که هدف آن غیر عملیاتی کردن ژنراتورهای برق و خطوط انتقال الکتریسته است.این پروژه در سال 1970بر اساس تاثیر رشته های گرافیت کربن در اتصال قطب های مثبت و منفی منابع تولید و توزیع الکتریسیته آغاز گردید پیش بینی شده بود در عملیات آزاد سازی گروگان های لانه جاسوسی از این سلاح استفاده شود. سابقه استفاده از بمبهای گرافیتیدر سال 1991 میلادی در طی عملیات طوفان صحرا الیاف گرافیتی در کلاهک جنگی موشک تام هاوک KIT_2 (کروز) نیروهای آمریکایی بر علیه تاسیسات برقی عراق بهکار رفت كه از دريا به سمت این کشور شلیک میشدند. در این حمله اتصالات ناشی از الیاف گرافیت؛ 90% ظرفیت تولید برق عراق را از کار انداخت. گفتنی است در سه روز اول جنگ؛ فرماندهان و مقامات آمريكايی به اين نتيجه رسيدند كه بيشتر شبكه و سامانههای توزيع و انقال برق را بجاي مراكز توليد ( نيروگاه ها ) مورد حمله قرار دهند! در جنگ ناتو علیه یوگسلاوی سابق نیز نیروهای ناتو به رهبری آمریکا، نوع جدیدی از بمبهای گرافیتی مشهور به بمب های نرم را برعلیه تاسیسات صرب ها استفاده کردند در این حمله 80% برق یوگسلاوی به مدت هفت ساعت قطع شد.بعد از جنگ خلیج فارس نیروی هوایی آمریکا تصمیم گرفت که نوعی از این سلاح را که بتواند از هواپیما پرتاب شود بسازد. عملکرد این نوع بمب به اینگونه است که پس از انفجار بمب مادر (بمب خوشه ای مانند CBU_97 ) ، بمب های کوچکتر ( BLU-114 ) با استفاده از چتر سرعت خود را کم میکنند؛ سپس در ارتفاع معینی منفجر شده و الیاف کربن در هوا پراکنده میشود .

سابقه استفاده از بمبهای گرافیتیدر سال 1991 میلادی در طی عملیات طوفان صحرا الیاف گرافیتی در کلاهک جنگی موشک تام هاوک KIT_2 (کروز) نیروهای آمریکایی بر علیه تاسیسات برقی عراق بهکار رفت كه از دريا به سمت این کشور شلیک میشدند. در این حمله اتصالات ناشی از الیاف گرافیت؛ 90% ظرفیت تولید برق عراق را از کار انداخت. گفتنی است در سه روز اول جنگ؛ فرماندهان و مقامات آمريكايی به اين نتيجه رسيدند كه بيشتر شبكه و سامانههای توزيع و انقال برق را بجاي مراكز توليد ( نيروگاه ها ) مورد حمله قرار دهند! در جنگ ناتو علیه یوگسلاوی سابق نیز نیروهای ناتو به رهبری آمریکا، نوع جدیدی از بمبهای گرافیتی مشهور به بمب های نرم را برعلیه تاسیسات صرب ها استفاده کردند در این حمله 80% برق یوگسلاوی به مدت هفت ساعت قطع شد.بعد از جنگ خلیج فارس نیروی هوایی آمریکا تصمیم گرفت که نوعی از این سلاح را که بتواند از هواپیما پرتاب شود بسازد. عملکرد این نوع بمب به اینگونه است که پس از انفجار بمب مادر (بمب خوشه ای مانند CBU_97 ) ، بمب های کوچکتر ( BLU-114 ) با استفاده از چتر سرعت خود را کم میکنند؛ سپس در ارتفاع معینی منفجر شده و الیاف کربن در هوا پراکنده میشود .

فناوری به کار گرفته شده در این بمب ها مشابه بمب های خوشهای است که حاوی تعدادی بمب کوچک (حدود ۲۰۰ بمب) میباشد. این بمبهای کوچک با استفاده از یک فیوز سنسوری در ارتفاع مناسبی از هوا پخش شده و حدودهای به وسعت ۳ برابر زمین فوتبال را تحت پوشش قرار میدهد. در هر یک از این بمبهای کوچک 147 قرقره وجود دارد که با انفجار بمب، الیاف گرافیتی از قرقرهها باز شده و در هوا پخش میشود و بر روی هدف فرود میآید و در سیستمهای تولید و انتقال برق ایجاد اتصال کوتاه نموده و سبب قطع برق میشوند. سلاحهای گرافیتی تاکنون در دو نوع الیافی و پودری استفاده شدهاند و تحقیقات نظامی برای یافتن مدلهای دیگر در حال گسترش است.

مراکز مورد تهدید توسط بمب های گرافیتی1- نیروگاه های برق و خطوط انتقال2- سیستم مخابراتی پایه3- سیستم های سوییچینگ4- سیستم های مخابره و مایکرویو5- سیستم های رادارراه های جلوگیری از تماس الیاف گرافیتی با هدف مورد نظر1- استفاده از سقف های فلزی، توری یا پلاستیکی برای جلوگیری از تماس الیاف گرافیتی2- استفاده از چتر برای جمع کردن الیاف گرافیت3- تغییر فناوری ساخت نیروگاه های جدیدراه های جلوگیری از تماس پودر گرافیت با هدف مورد نظر1- ایزولاسیون بدنه ساختمان، اتاق های کنترل وفرمان و تاسیسات برق2- استفاده از فیلتر الکترواستاتیک3- عایق اسپری برای مدارات الکترونیکی

شرکت آمریکاییUSSVیک خودرو شاسی بلند درجه نظامی دیگر که برای حضور در خیابان های شهری شکل گرفته را معرفی کرده است. محصول جدید راینوXTنام دارد که با الهام از خودرو هامرH1و بر پایه جیپ رانگلر آنلیمیتید اصلاح شده ساخته شده است.

راینوXTاز بدنه ای با طراحی چشمگیر و تهاجمی سود می برد که از ویژگی های آن می توان به گلگیرهای بزرگ پرچ دار، سپرهای بزرگ، قلاب های دوگانه، پنل های بدنهFRPتقویت شده و حتی یک رول کیج اشاره کرد. زیر درپوش پیشرانه این خودرو قلب تپنده 3.6 لیتری شش سیلندر خورجینی قرار گرفته که توانایی تولید 285 اسب بخار نیرو را دارد. نیروی پیشرانه توسط یک جعبه دنده پنج سرعته اتوماتیک به چرخ ها منتقل می شود.

در داخل کابین راینوXTامکاناتی مدرنی خودنمایی می کنند که از آن جمله می توان به صندلی هایی با پوشش چرم مرغوب، سیستم ناوبری آلپاین، پنل ابزار دیجیتالی دید سه بعدی، و یک دوربین پشتیبان اشاره کرد. این خودرو ظرفیت حمل چهار سرنشین را دارد. شرکتUSSVبرچسب قیمت پایه 75 هزار دلاری را برای راینوXTدر نظر گرفته است.

شرکت توشیبا به منظور پاکسازی راکتور شماره سه نیروگاه آسیبدیده فوکوشیما ژاپن، اقدام به طراحی نسل جدید رباتهای فوقپیشرفته و مقاوم در برابر تشعشعات شدید هستهای کرد.

پس از خسارت شدید نیروگاه فوکوشیما ژاپن ناشی از سونامی اخیر، راکتور شماره سه این نیروگاه منفجر شد و مواد رادیواکتیو به فضای مجاور نفوذ کرد.

شرکت توشیبا به منظور پاکسازی راکتور شمار سه و حفظ جان انسانها در محیطهای مملو از پرتوهای رادیواکتیو اقدام به تولید نسل جدید رباتهای فوق پیشرفته قادر به فعالیت زیر آب کرد.

با گذشت پنج سال از تخریب نیروگاه اتمی فوکوشیما هنوز موفقیت چندانی برای پاکسازی آن صورت نگرفته است، چرا که ورود انسانها به شرایط خطرناک راکتور شماره سه امکانپذیر نیست.

شرکت توشیبا ربات جدید را با هدف تخلیه سوخت قلب راکتور و تخلیه میلههای سوختی مصرف شده طراحی و تولید کرده است.

عملیات آموزش کنترل ربات توشیبا به تکنسینهای نیروگاه حداکثر تا سال آینده میلادی آغاز میشود.

شرکت توشیبا اعلام کرد: عملیات تخلیه راکتور شماره چهار که شامل 566 میله اورانیوم است حداکثر تا سال 2018 آغاز میشود.

شرکت خودروسازی آئودی در نمایشگاه بینالمللی خودرو در دیترویت از ماهنورد جدیدی رونمایی کرده که از سیستم مشهور چهار چرخ محرک Quattro استفاده میکند.

ماهنورد Quattro در حال حاضر یک ربات چاپ سهبعدی است که از تیتانیوم و آلومینیوم ساخته شده و 35 کیلوگرم وزن آن است.

البته با توسعه این ربات در آینده، از وزن آن کاسته خواهد شد و از منیزیم نیز در آن استفاده میشود. از خصوصیات این ماهنورد میتوان به پانل خورشیدی و چهار چرخ آن اشاره کرد که می توانند 360 درجه بچرخند. همچنین دو دوربین استریو با قابلیت تصویربرداری سهبعدی نیز روی این ربات نصب شده است. دوربین سوم برای بررسی مواد و تولید تصاویر پانورامایی وضوح بالا به ماهنورد متصل خواهد شد.

ماهنورد Quattro به لحاظ نظری میتواند حداکثر 3.5 کیلومتر در ساعت حرکت کند.

شرکت سازنده قصد دارد عملکرد ماهنورد را با ارتقای باتری و دستگاههای الکترونیک قدرت و موتورهای الکتریکی ارتقا دهد.

این ربات که برای رقابت برنامه ماهنورد XPRIZE گوگل طراحی شده، باید بتواند حداقل نیم کیلومتر در ماه حرکت کند و فیلمها و تصاویر وضوح بالا را به زمین ارسال کند. این ربات همچنین باید تا سال 2017 بر روی یک موشک به ماه پرتاب شده و در یک منطقه هدف در شمال استوای آن، نزدیک به محل فرود آپولو 17 در سال 1972 فرود بیاید.

بر اساس برآوردها، سفر به ماه پنج روز طول خواهد کشید و هزینه آن 26.2 میلیون دلار خواهد بود.

بسیاری از مردم از دندانپزشکی میترسند زیرا با وجود تزریق آمپول بیحسی باز هم بافت، درد را حس میکند؛ اکنون دانشمندان نشان دادهاند که یک پالس برق میتواند بطور عمیق بیحسی موضعی در محل مورد نظر ایجاد کند.

دانشمندان دانشگاه سائوپائولو در برزیل دو داروی رایج بیحسی موسوم به پریلوکائین هیدروکلراید و لیدوکائین هیدروکلراید را با یک پلیمر برای تشکیل یک هیدروژل ترکیب کردند. این پلیمر برای چسبناک کردن ترکیب، به آن اضافه و به دیواره دهان خوکها اعمال شد.

با استفاده از فرآیندی موسوم به یونتوفورزیس، یک جریان الکتریکی ملایم و بدون درد به داخل این هیدروژل اعمال شد. در نتیجه، نفوذ پریلوکائین هیدروکلراید به داخل بافت 12 برابر افزایش یافت و تاثیر بیحسی آن نیز نه تنها بسیار سریعتر بود، بلکه همچنین دوام بیشتری داشت.

دانشمندان اکنون در حال ساخت یک دستگاه یونتوفورزی هستند که بطور خاص برای استفاده در دهان طراحی شده است. البته دانشمندان مدعی هستند که این فناوری یا شاخههای آن میتواند کاربردهای دیگری نیز داشته باشد.

این تحقیق در مجله Colloids and Surfaces B: Biointerfaces منتشر شده است.

گروهی از ستارهشناسان با استفاده از تلسکوپهای فضایی هابل و اسپیتزر ناسا به جستوجوی کهکشانهای نزدیک پرداختند و برای اولین بار توانستند پنج ستاره قابل قیاس با «اتا کارینا» را بیابند.

آنها برای کشف این ستارگان، سه مشخصه کلیدی در توزیع انرژی طیفی «اتا کارینا» را شناسایی و مقدار انرژی منتشر شده از آن در طول موجهای مختلف را بررسی کردند.

«اتا کارینا» یک ابرستاره حقیقی است که از دو ستاره در حال چرخش که 5 میلیون برابر درخشانتر از خورشید هستند تشکیل شده است. در سال 1840، روشنایی این ستاره به حدی بود که دومین ستاره درخشان آسمان شناخته شد.

ستارههای «اتا کارینا» که به فوران بزرگ نیز مشهور است، موادی معادل 10 خورشید را از خود به بیرون پرتاب میکنند که هم اکنون میتوان آنها را در تصاویر تلسکوپ فضایی هابل مانند سحابی آدمک مشاهده کرد.

ستاره شناسان به مدت طولانی در جستجوی ستارگان بزرگ و درخشان مشابه بودند اما تلاشهایشان به نتیجه نرسید.

آنها در بررسی اولیه هفت کهکشان از سال 2012 تا 2014 ناکام ماندند، اما در سال گذشته در پژوهشی دیگر توانستند به موفقیت دست یابند. به عنوان مثال در کهکشان M83، در میان صدها میلیارد ستاره ، آنها چند صد ستاره را که درخشندگی و پرتوهای مادون قرمز مشابه اتا کارینا داشتند و دو ستاره که به طور نزدیکی با آن همسان بودند را یافتند.

این پژوهش بر نادر بودن این ستارگان عظیم تاکید دارد اما اکنون که این تیم نمونههای بیشتری برای مطالعه دارند و امیدوارند در مورد چگونگی انفجار آنها و ایجاد عناصر سنگین برای نسلهای آینده ستارگان و سیارات، اطلاعات بیشتری کسب کنند.

.: Weblog Themes By Pichak :.