HTC که این هفته ها، حال و روز خوشی ندارد با ارسال دعوتنامه ای خبر از معرفی محصولی جدید در تایوان داده. قرار است ۲۶ مهر در مراسمی از این دستگاه جدید رونمایی شود.

یک انگشت برای باز کردن چشم اندازی بزرگشما برای غوطه ور شدن در صدا دعوت شده اید

-

تنظیمات شبكه خود را در مورد ورودیهای غیر مجاز چك كنید. در تنظیماتی مانند WINS، DNS، IP forwarding و غیره مراقب ورودیهای غیر مجاز باشید. این تنظیمات را میتوان با استفاده از ابزار Network Properties یا با استفاده از دستور ipconfig/all در محیط command prompt چك كرد. به عنوان یك معیار دیگر، ابزار Port Reporter كه محصول مایكروسافت است، برای نظارت بر برنامه هایی كه پورتها را برای اتصالات داخلی و خارجی باز میكنند كاملا مناسب است. ابزار Port Reporter و یك تجزیه گر گزارشات در سایت شركت مایكروسافت قابل دسترسی هستند. اطمینان حاصل كنید كه فقط آن دسته از سرویسهای شبكه كه شما میخواهید روی سیستم خود اجرا كنید در تنظیمات Network Services فهرست شده باشند. بعلاوه فایلهای hostهای خود را كه در محل %systemroots%system32driversetchosts قرار دارند، در مورد ورودیهای غیر مجاز چك كنید. با استفاده از دستور netstat –an، پورتهای غیرعادی را كه به اتصالاتی از hostهای دیگر گوش میدهند چك كنید. فایلهای دسته ای زیر، پورتهایی را كه در وضعیت گوش دادن یا اتصال قرار دارند پیمایش و تجزیه میكنند. Fport محصول شركت Foundstone سعی میكند كه پورتها را بهسرویسهایی كه به آنها گوش میدهند نگاشت كند.

@echo off

netstat –an > gports

find “LISTENING” < gports > oports.txt

find “ESTABLISHED” < gports >> oports.txt

del gports

اسناد زیر را در مورد فهرستی از شماره پورتهای معمول مشاهده كنید:

تخصیص پورت IANA

پورتهای لازم برای سیستم Windows Server

پیكربندی پورتهای ایستا برای outlook 2003 و 2007

پورتهایی كه System Management Server 2003 به سرویسها تخصیص میدهد تا از طریق فایروال یا سرور پروكسی ارتباط برقرار كنند

-

اشتراكات غیر مجاز را چك كنید.

شما میتوانید با استفاده از دستور net share در محیط command prompt یا با استفاده از ابزار Server Manager تمامی اشتراكات روی سیستم را فهرست كنید. سیستمهای ویندوز با افزودن یك علامت $ به آخر نام فایلهای اشتراكی، راهی برای پنهان كردن این فایلها فراهم میكنند. تعداد محدودی نام پیش فرض هستند كه ویندوز از آنها استفاده میكند (برای مثال PRINT$)، ولی اگر خود شما یك پرینتر را با سایر كاربران به اشتراك نگذاشته اید، حتما چك كنید كه چرا چنین اشتراكی ایجاد شده است. بطور پیش فرض، ریشه هر درایو (مثلا C$) به عنوان “Administrative Share” به اشتراك گذاشته میشود. این امكان معمولا توسط مدیران دامنه برای مدیریت سیستمهای راه دور مورد استفاده قرار میگیرد. برای مشاهده فایلهای اشتراكی روی یك سیستم محلی یا راه دور، از Shared Folders Management (fsmgmt.msc) استفاده كنید. اگر به نام اشتراك غیر معمولی برخوردید، ابزار مذكور محل حقیقی این اشتراك و اینكه دقیقا در كدام محل و روی چه سیستمی قرار دارد را به شما نشان میدهد. یك درایو یا یك فولدر میتواند چندین نام اشتراك داشته باشد كه برای هریك از این نامها مجوزهای مختلفی صادر شده باشد. -

هر كاری را كه برای اجرا برنامه ریزی شده است بررسی كنید.

افراد نفوذگر میتوانند در فایلهایی كه برای اجرا در آینده برنامه ریزی شده اند در پشتی (backdoor) قرار دهند. این تكنیك میتواند به فرد نفوذگر اجازه دهد كه بعدا به سیستم شما برگردد (حتی اگر شما تصور كنید كه آسیب اصلی را رفع كرده اید). همچنین تمامی فایلها و برنامه هایی را كه بطور مستقیم یا غیر مستقیم توسط scheduler و job fileها مورد اشاره قرار گرفته اند بررسی كنید تا قابل نوشتن نباشند. برای بررسی jobهایی كه در وضعیت معلق به سر میبرند، از دستور at یا Windows Task Scheduler استفاده كنید. -

پردازه های غیر مجاز را بررسی كنید.

میتوانید با استفاده از ابزار Task Manager یا دستورات pulist.exe و tlist.exe در محیط command prompt اطلاعاتی را درباره پردازه های در حال اجرا در سیستم خود بدست آورید. تعدادی از برنامه های shareware/freeware مانند Filemon محصول شركت sysinternals نیز وجود دارند كه نشان میدهند چه فایلهایی در حال استفاده هستند. با استفاده از دستور pulist.exe میتوانید مشاهده كنید كه هر پردازه را چه كسی آغاز كرده است. سرویسها معمولا با حساب كاربری SYSTEM مرتبط هستند. دستور tlist.exe با علامت –t به شما نشان میدهد كه پردازه های فرزند توسط كدام پردازه ها آغاز شده اند. بعلاوه ویندوز XP و Server 2003 دستور tasklist.exe را نیز دارا هستند كه اگر با /svc استفاده شود، اجازه میدهد پردازه هایی را كه تحت svchost.exe اجرا میشوند مشاهده نمایید و زمانی كه با /m استفاده شود، اجازه میدهد كه تمامی ماژولهای بارگذاری شده را ببینید. علاوه بر اینها، مایكروسافت ابزار System Information را نیز ارائه كرده است كه اطلاعات مربوط به بخشهای مختلف را فراهم میكند مانند:

-

Running Tasks

-

Loaded Modules

-

Services

-

Startup Programs

-

Drivers

-

در سیستم به دنبال فایلهای غیر معمول یا پنهان بگردید.

این كار میتواند برای پنهان كردن ابزارها و اطلاعات مورد استفاده قرار بگیرد (برنامه های باز كردن رمز عبور، فایلهای رمز عبور از سیستمهای دیگر و غیره). فایلهای پنهان را اغلب میتوان بوسیله Explorer مشاهده كرد. از منوی Tools وارد Folder Options و سپس View شده و بخش Show hidden files and folders را انتخاب نمایید و تیك مربوط به بخشهای Hide file extensions for known file types و Hide protected operating system files را حذف كنید. برای مشاهده فایلهای پنهان در محیط command prompt دستور dir/ah را تایپ نمایید. نكته: اجرا بعنوان LocalSystem یا بالا آمدن سیستم از یك سیستم عامل مبتنی بر CD مانند Knoppix یا BartPE/WinPE، مشاهده فایلها در فولدرهای محافظت شده را ممكن میسازد و میتواند این فایلهای پنهان را بوسیله rootkit نمایش دهد. -

مجوزهای تغییر یافته روی فایلها یا كلیدهای رجیستری را پیدا كنید.

بخشی از امن كردن یك سیستم ویندوز به این مساله برمیگردد كه مجوزهای فایلها و كلیدهای رجیستری را محدود كنید، بطوریكه كاربران غیر مجاز نتوانند برنامه غیر مجازی (مانند درهای پشتی یا ثبت كننده های صفحه كلید) را اجرا كنند یا فایلهای سیستم را تغییر دهند. برای اینكه تعداد زیادی فایل را در درخت فولدرهای خود بررسی كنید، میتوانید از برنامه های xcacls.exe یا showacls.exe كه بخشی از Resource Kit هستند استفاده كنید. كنسول Local Security Settings (secpol.msc) نیز میتواند برای تحلیل سیستم شما در مقابل تنظیماتی كه قبلا تعریف كرده اید مورد استفاده قرار بگیرد. این كار میتواند به تشخیص اینكه چه چیزی ممكن است تغییر كرده باشد كمك كند. -

به دنبال تغییراتی در سیاستهای كاربر یا كامپیوتر بگردید.

سیاستها در سیستمهای ویندوز برای تعریف گستره وسیعی از تنظیمات مورد استفاده قرار میگیرند و میتوانند برای كنترل كردن اینكه كاربران چه كاری را میتوانند انجام دهند و چه كاری را حق ندارند انجام دهند استفاده گردند. برای سیستمهای منفرد یا workgroup، این سیاستها از طریق Local Computer Policy تعیین میگردند. در یك دامنه Active Directory، این سیاستها از طریق Group Policy در یك Domain Controller تعیین شده و سپس با Organizational Unit مرتبط میگردند. پیشنهاد میشود كه یك كپی از سیاستهای خود داشته باشید تا اگر توسط سیاست دیگری جایگزین شدند، بدانید چه چیزهایی تغییر كرده است. -

اطمینان حاصل كنید كه سیستم به دامنه متفاوتی متصل نشده است.

ممكن است یك فرد نفوذگر سعی كند كه از طریق تغییر دامنه فعلی و تبدیل آن به دامنه ای كه خودش روی آن كنترل دارد، به یك ایستگاه كاری دسترسی Domain Administrator پیدا كند. -

بررسی نفوذ

برای فعال كردن عملیات ثبت اطلاعات روی یك سیستم منفرد یا workgroup از طریق خط دستور، دستور gpedit.msc را اجرا نمایید. در یك محیط دامنه، میتوانید از Active Directory Users and Computer (dsa.msc) یا GPMC.msc (Group Policy Management Console) استفاده كنید. جدول زیر وقایع موجود برای ثبت اطلاعات، معنای آنها و نیز تنظیمات پیشنهادی را فهرست میكند:

| هدف | تنظیمات | وقایع ثبت شده |

| وقایع زمانی ثبت میشوند كه یك كاربر یا پردازه وضعیت محیط كامپیوتر مانند startup/shutdown را تغییر دهد. | Success/Failure | System Events |

| ورودهای موفق و ناموفق كاربر محلی و كامپیوتر را ثبت میكند. برای مثال شناسه رخداد 528 نشان دهنده یك ورود موفق به كامپیوتر است. شناسه رخداد 529 نشان میدهد كه یك درخواست ورود رد شده است. | Success/Failure | Logon Events |

| ورودهای كاربران و كامپیوترهای دامنه را ثبت میكند. توجه داشته باشید كه زمانی كه یك كاربر سعی میكند وارد دامنه شود، این رخداد فقط توسط سرور ورودی كه این درخواست را مدیریت كرده است ثبت میشود. | Success/Failure | Account Logon Events |

| اضافه شدنها، حذفها و تغییرات كاربران و گروههای محلی یا كاربران و گروههای دامنه را ثبت میكند. | Success/Failure | Account Management |

| فعالیتها و تغییرات در هر شیئی مانند فولدرها، فایلها، پرینترها، كلیدهای رجیستری و غیره با یك SACL (System Access Control) را ثبت میكند. | Success/Failure | Object Access |

جدول زیر وقایعی را كه معمولا مانیتور میشوند و ممكن است نشان دهنده حملات در حال انجام و یا موفق روی سیستم شما باشند فهرست كرده است. هر یك از این وقایع در لاگ وقایع امنیتی ثبت میگردد.

| Audit Policy Required | وقایع | شناسه وقایع (Event ID) |

| Audit Logon Events )success) | ورود موفق كاربر | 528 |

| Audit Logon Events )Failure) | ورود ناموفق - كاربر ناشناس یا كلمه عبور نادرست | 529 |

| Audit Logon Events)Failure) | ورود ناموفق - تلاش برای ورود در ساعات غیر مجاز | 530 |

| Audit Logon Events )Failure) | ورود ناموفق - حساب كاربری غیر فعال شده | 531 |

| Audit Logon Events )Failure) | ورود ناموفق - حساب كاربری خاصی منقضی شده است | 532 |

| Audit Logon Events)Failure) | ورود ناموفق - كاربر اجازه ورود به این كامپیوتر را ندارد | 533 |

| Audit Logon Events )Failure) | ورود ناموفق - این كاربر خاص مجوز ورود به این شكل خاص را به این كامپیوتر نداشته است | 534 |

| Audit Logon Events)Failure) | ورود ناموفق - خطای غیر منتظره در ورود | 537 |

| Audit Logon Events)Failure) | ورود ناموفق - حساب كاربری مسدود شده | 539 |

| Audit Logon Events )Success) | ورود موفق به شبكه | 540 |

| Audit Object Access )Success) | دسترسی به یك شیء موجود تایید شده است | 560 |

| Audit Object Access)Success) | تلاش برای باز كردن یك شیء به منظور حذف آن | 563 |

| Audit Object Access )Success) | یك شیء محافظت شده حذف شده است | 564 |

| Audit Privilege Use | یك كاربر تلاش داشته یك كار دارای privilege انجام دهد | 577 |

| Audit Privilege Use | تلاش برای خاموش كردن یك سیستم | 577 (SeShutdownPrivilege) |

| Audit Privilege Use | فعالیت بعنوان بخشی از سیستم عامل (این حق نباید به هیچ كاربری اختصاص داده شود) | 577/578 (SeTcbPrivilege) |

| Audit Privilege Use | تلاش برای تغییر ساعت سیستم | 577/578 (SeSystemtimePrivilege) |

| Audit Privilege Use | تلاش برای load/unload یك درایور | 577/578 (SeLoadDrivePrivilege |

| Audit Privilege Use | تلاش برای حذف یك گزارش رویداد یا نوشتن رویدادهای privilege use | 577/578 (SeSecurityPrivilege) |

| Audit Privilege Use | تلاش یك كاربر برای بدست آوردن مالكیت یك شیء | 577/578 (SeTakeOwnershipPrivilege) |

| Audit Account Management (Success) | حساب كاربری ایجاد شده است | 624 |

| Audit Account Management (Success) | نوع حساب كاربری تغییر كرده است | 625 |

| Audit Account Management (Success) | حساب كاربری فعال شده است | 626 |

| Audit Account Management (Failure) | تلاش برای تغییر كلمه عبور | 627 |

| Audit Account Management (Success) | اضافه شدن عضو به گروه سراسری امن | 632 |

| Audit Account Management (Success) | حذف شدن عضو از گروه سراسری امن | 633 |

| Audit Account Management (Success) | اضافه شدن عضو به گروه محلی امن | 636 |

| Audit Account Management (Failure) | حساب كاربر مسدود شده است. | 644 |

| Audit Account Logon Events (Failure) | Kerberos pre-authentication failed | 675 |

| Audit Account Logon Events (Failure) | یك TGS ticket قبول نشده است. (نشان دهنده تلاش ناموفق برای ورود به دامنه) | 677 |

| Audit Logon Events )Success) | كاربر یك terminal services session را دوباره متصل كرده است. | 982 |

رخدادهایی را كه در شناسایی و پاسخ دهی به تلاشهای نفوذ روی شبكه شما كمك میكنند مانیتور كنید. برای مثال، یك حمله جدی بر روی یك حساب، نوعا تعداد زیادی رخداد "نام كاربری ناشناخته یا كلمه عبور اشتباه" (رخداد 529) تولید میكند. این مساله مهم است كه توجه داشته باشید كه عملیات ثبت گزارشها ممكن است روی تمامی سیستمهای یك دامنه اتفاق نیفتد. برای مثال، یك تلاش برای ورود فقط روی logon سروری ثبت میگردد كه درخواست را پردازش كرده است نه روی تمامی logon سرورهای یك دامنه. بنابراین جمع آوری گزارشهای رویدادها امری ضروری است . تعداد زیادی ابزار freeware و تجاری وجود دارند كه میتوانند برای این كار مورد استفاده قرار گیرند:

-

EventCombMT ابزاری برای تحلیل گزارشهای رویدادها در چندین سیستم مختلف بطور همزمان

-

اسكریپتها نیز میتوانند برای بازیابی رویدادها از گزارشهای ثبت شده مورد استفاده قرار گیرند. مایكروسافت تعدادی اسكریپت نمونه نیز پیشنهاد داده است كه میتوانید آنها را متناسب با كار خود تغییر داده و استفاده نمایید.

منبع:

http://www.auscert.org.au

مقدمه

-

داشتن اطلاعات در مورد چگونگی اجرای دستورات در محیط سیستم محلی LocalSystem

-

آشنایی با سیستمهای فایل ویندوز (به خصوص NTFS)

-

آشنایی با رجیستری ویندوز

-

اطلاعاتی در مورد مدیریت سیستمهای ویندوز

HKLM HKEY_LOCAL_MACHINE

HKU HKEY_USERS

HKCU HKEY_CURRENT_USER

HKCC HKEY_CURRENT_CONFIG

توصیه های عمومی مرتبط با تشخیص نفوذ

نكته: تمامی عملیاتی كه در طول تحقیقات انجام میگیرند باید مطابق با سیاستها و روشهای سازمان شما باشند.

پیش از شروع به تحلیل سیستمی كه حدس میزنید مورد سوء استفاده قرار گرفته باشد، گامهای زیر را دنبال كنید:

-

اطمینان حاصل كنید كه آماده مستند كردن هر كاری كه انجام میدهید به همراه جزئیات آن كار هستید.

-

یك نسخه پشتیبان دیسك سخت خود تهیه نمایید.

-

اگر سازمان شما قصد دارد در مقابل نفوذها اقدامات قانونی انجام دهد، قبل از انجام هركاری با مشاور حقوقی خود مشورت كنید.

علائم نفوذ به سیستم

-

وجود Rootkit ها

اخیرا Rootkitها در سیستمهای ویندوز بسیار مرسوم شده و متاسفانه به طور رایگان در دسترس بوده و به صورت فزاینده ای مورد استفاده قرار میگیرند. یك Rootkit نرم افزاری مانند یك تروجان است و نوعا برای انجام موارد زیر طراحی میشود:-

وجود خود را و در نتیجه این واقعیت را كه سیستم مورد سوء استفاده قرار گرفته است پنهان میكند.

-

اطلاعاتی مانند كلمات عبور كاربر را سرقت میكند.

-

یك در پشتی (backdoor) روی سیستم نصب میكند كه میتواند توسط افراد خرابكار برای دسترسی از راه دور مورد استفاده قرار گیرد.

-

اجازه میدهد كه سیستم به عنوان پایگاهی برای گسترش خرابكاریها مورد استفاده قرار گیرد.

-

نكته: ممكن است برخی از این نرم افزارها باعث ناپایداری سیستم یا به هم ریختن كار سیستم شوند. بنابراین باید ابتدا در یك محیط ایزوله تست گردند.

-

Rkdetect كه از سایت http://securityvulns.ru/soft قابل دسترسی است.

-

VICE كه یك ابزار تشخیص است و از سایت http://www.rootkit.com قابل دسترسی است. (نیاز به ثبت كردن دارد)

-

BartPE كه یك سیستم عامل مبتنی بر CD قابل boot است و قابلیت اجرای فایلهای باینری Win32 را داراست: http://nu2.ne/pebuilder

-

WinPE مشابه BartPE است ولی واسط كاربر گرافیكی ندارد: http://microsoft.com/licensing/programs/sa/support/winpe.mspx

-

فایلهای گزارشها را بررسی كنید

این كار را در مورد ارتباطاتی كه از محلهای غیرعادی برقرار میشود و نیز در مورد سایر فعالیتهای غیر معمول انجام دهید. شما میتوانید از Event Viewer استفاده كنید یا به دنبال ورودهای غیرعادی، سرویسهای رد شده، و یا restartهای بدون دلیل بگردید. اگر فایروال، وب سرور یا مسیریاب شما گزارشها را روی محلی به جز سیستمی كه در حال تحقیق درباره آن هستید ثبت می كند، این گزارشها را نیز چك كنید. به خاطر داشته باشید كه تمام اینها شاهد كافی بر عدم نفوذ به سیستم شما نیستند. چرا كه بسیاری از نفوذگران برای حذف ردپای خود، فایلهای گزارش را نیز پاك میكنند. -

حسابهای كاربری و گروههای غیر عادی را بررسی كنید.

شما میتوانید «Local Users and Groups» (lusrmgr.msc) را از یك سیستم عضو دامنه یا یك كامپیوتر منفرد و یا از طریق دستورات «net user»، «net group» و «net localgroup» مورد استفاده قرار دهید. در یك كنترل كننده دامنه، «Active Directory Users and Computers» (dsa.msc) میتواند برای مشاهده و بررسی حسابهای دامنه مورد استفاده قرار گیرد. -

تمامی گروهها را در مورد عضویت ناخواسته برخی اعضا بررسی كنید.

برخی گروههای درون ساختی (built-in) مجوزهای مخصوصی به اعضای آن گروهها میدهند. برای مثال، اعضای گروه Administrators میتوانند هركاری كه مایلند روی سیستم محلی انجام دهند، Backup operatorها میتوانند هر فایلی را از روی سیستم بخوانند و كاربران Power میتوانند اشتراك ایجاد نمایند. مراقب عضویت غیر مجاز اعضا در این گروهها باشید. -

به دنبال حقوق غیر مجاز كاربران بگردید.

برای آزمایش كردن حقوق كاربران از ابزار User Manager در قسمت Policies در بخش User Rights استفاده نمایید. 28 حق كاربری مختلف وجود دارد كه میتواند به كاربران یا گروهها تخصیص داده شود. به طور معمول تنظیمات پیش فرض برای این حقوق امن است. اطلاعاتی در مورد مجوزهای پیش فرض تخصیص یافته به حسابهای كاربران برای ویندوز XP را میتوانید در این قسمت ببینید. همچنین میتوانید مجوزهای كاربران را با استفاده از ntrights.exe با كمك این قسمت بررسی كرده یا تغییر دهید.

-

به دنبال برنامه های بدون مجوزی بگردید كه به طور خودكار آغاز به كار میكنند.

یك فرد نفوذگر میتواند یك برنامه را كه در پشتی (Back door) ایجاد میكند، آغاز نماید. بنابراین:-

فولدرهای Startup را بررسی كنید. تمامی بخشهای موجود در فولدرهای « C:Documents and Settings%username%Start MenuProgramsStartup» را بررسی نمایید. شما همچنین میتوانید تمامی shortcutها را از طریق منوی Start، Programs، Stratup چك كنید. توجه داشته باشید كه دو فولدر Startup وجود دارد. یكی برای كاربران محلی و یكی برای تمامی كاربران. زمانی كه یك كاربر وارد سیستم میشود، تمامی برنامه ها در All Users و فولدر users startup شروع به اجرا میكنند. به همین دلیل مهم است كه تمامی فولدرهای startup را در مورد برنامه های مشكوك چك كنید.

-

رجیستری را بررسی كنید. بیشترین مكانهایی كه برای آغاز برنامه ها در رجیستری مورد استفاده قرار میگیرند عبارتند از:HKLMSoftwareMicrosoftWindowsCurrentVersionRun

HKLMSoftwareMicrosoftWindowsCurrentVersionRunServices

HKLMSoftwareMicrosoftWindowsCurrentVersionRunOnce

HKLMSoftwareMicrosoftWindowsCurrentVersionRunOnceEx

HKLMSoftwareMicrosoftWindowsCurrentVersionRunServicesOnce

HKLMSoftwareMicrosoftWindowsCurrentVersionPoliciesExplorerRun

HKLMSoftwareMicrosoftWindowsCurrentVersionRunOnceSetup

HKLMSoftwareMicrosoftWindowsNTCurrentVersionWinlogonUserinit

HKLMSoftwareMicrosoftWindows NTCurrentVersionWindows

HKLMSystemCurrentControlSetControlSession ManagerKnownDLLs

HKLMSystemControlSet001ControlSession ManagerKnownDLLs

HKCUSoftwareMicrosoftWindowsCurrentVersionRun

HKCUSoftwareMicrosoftWindowsCurrentVersionRunOnce

HKCUSoftwareMicrosoftWindowsCurrentVersionRunOnceEx

HKCUSoftwareMicrosoftWindowsCurrentVersionRunOnceSetup

HKCUSoftwareMicrosoftWindowsCurrentVersionRunServices

HKCUSoftwareMicrosoftWindowsCurrentVersionRunServicesOnce

HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesExplorerRun

HKCUSoftwareMicrosoftWindowsNTCurrentVersionWindowsload

HKCUSoftwareMicrosoftWindowsNTCurrentVersionWindows -

سرویسهای ناشناخته را بررسی كنید. برخی برنامه های در پشتی (backdoor) خودشان را به عنوان سرویسی نصب میكنند و زمانی كه سیستم بالا می آید، آغاز به كار میكند. سپس این سرویسها تحت عنوان هر كاربری با حق كاربری «Logon as a Service» اجرا خواهند شد. سرویسهایی را كه به صورت خودكار شروع به اجرا میكنند چك كنید و اطمینان حاصل كنید كه همگی لازم و ضروری هستند. همچنین بررسی كنید كه فایل اجرایی سرویس، یك تروجان یا یك برنامه در پشتی (backdoor) نباشد.دستور زیر اطلاعات مربوط به سرویسهای نصب شده را روی یك فایل به فرمت html خواهد نوشت:wmic /output:C:services.htm service get /format:hformاین دستور روی ویندوز XP و نسخه های بعدی ویندوز كار میكند. به علاوه، این دستور میتواند از طریق یك سیستم ویندوز XP برای چندین سرویس مختلف در سیستمهای مختلفی كه از WMI استفاده میكنند، مورد استفاده قرار گیرد. برای اطلاعات بیشتر در مورد WMI و ابزار خط دستور WMI (WMIC) مستند زیر را مشاهده نمایید:

-

فایلهایی مانند Autoexec.bat، Autoexec.nt، config.sys، system.ini و win.ini را در مورد ایجاد تغییرات غیر مجاز چك كنید. این فایلها میتوانند در زمان بالا آمدن سیستم برای شروع كردن برنامه ها مورد استفاده قرار بگیرند.

-

-

فایلهای باینری سیستم خود را در مورد تغییراتشات بررسی كنید.

نسخه های سیستم خود را با كپیهایی كه میدانید تغییر نكرده اند چك كنید. در اعتماد به backupها محتاط باشید. زیرا آنها نیز میتوانند حاوی بدافزار باشند. برنامه های تروجان میتوانند اندازه فایل و timestampی مشابه نسخه قانونی داشته باشند. بنابراین، صرفا چك كردن ویژگیهای فایل و timestampهای مرتبط با برنامه ها برای تصمیم گیری در مورد اینكه آیا برنامه ها جابه جا شده اند یا نه كافی نیست. به جای آن، از یك ابزار مانند WinMD5Sum یا یك IDS مانند GFI LanSIM یا سایر ابزارهای checksum رمزنگاری مانند Tripwire استفاده كنید تا این برنامه های تروجان را تشخیص دهید. همچنین میتوانید از ابزاری (برای مثال PGP) برای ایجاد امضای رمز شده در خروجی WinMD5Sum یا LanSIM برای مراجعه های بعدی استفاده كنید. ویندوز XP همچنین شامل بخشی به نام "Windows File Protectrion" (WFP) است. WFP فایلهای حیاتی سیستم را در مورد تغییرات و جا به جا شدن آنها چك میكند. WFP از امضای فایلها استفاده كرده و فایلهای تولید شده را بر اساس كد امضا فهرست میكند و به این ترتیب تشخیص میدهد كه آیا فایلهای محافظت شده تغییر كرده اند یا خیر. جایگزینی فایلهای محافظت شده سیستم توسط روشهای محدودی قابل انجام است. این روشها عبارتند از:-

نصب Widows Service Packبا استفاده از Update.exe

-

نصب Hotfixها با استفاده از Hotfix.exe یا Update.exe

-

به روز رسانیهای سیستم عامل با استفاده از Winnt32.exe

-

Windows Update

-

شرح ویژگی Widows File Protection

شرح System File Checker در XP و Server 2003

استفاده از آنتی ویروس و نرم افزار تشخیص ابزارهای جاسوسی نیز میتواند به شما كمك كند تا ویروسهای كامپیوتری، درهای پشتی (backdoor)، و برنامه های تروجان را روی سیستم خود پیدا كنید. به خاطر داشته باشید كه برنامه های خرابكار بطور مداوم در حال تولید هستند، بنابراین به روز بودن این نرم افزارها از اهمیت زیادی برخوردار است.

منبع:

http://www.auscert.org.au

حتما برایتان پیش آمده از تایپ یک متن طولانی روی تلفنهمراه خود خسته شده باشید و آرزو کردهاید ایکاش میتوانستید از یک کنترلر فیزیکی مانند کیبورد یا ماوس رایانه برای کار با تلفن هوشمندتان استفاده کنید. آرزویتان به تحقق پیوست! با استفاده از یک کابل OTG که در مطلب قبلی برایتان توضیح مفصل دادیم و حدود 20 هزار تومان هم قیمت دارد، میتوانید ماوس معمولی رایانهتان را به آسانی به تلفن هوشمند وصل کنید.

حتما برایتان پیش آمده از تایپ یک متن طولانی روی تلفنهمراه خود خسته شده باشید و آرزو کردهاید ایکاش میتوانستید از یک کنترلر فیزیکی مانند کیبورد یا ماوس رایانه برای کار با تلفن هوشمندتان استفاده کنید. آرزویتان به تحقق پیوست! با استفاده از یک کابل OTG که در مطلب قبلی برایتان توضیح مفصل دادیم و حدود 20 هزار تومان هم قیمت دارد، میتوانید ماوس معمولی رایانهتان را به آسانی به تلفن هوشمند وصل کنید.

چند روز پيش گوگل از يك قابليت جديد براي جستجوي ساده تر تصاوير پرده برداري كرد.با كمك اين سرويس كاربر قادر خواهد بود تا چند ثانيه تصاوير مرتبط با هم را در اينترنت جستجو كند.اگرچه اين سرويس در فاز آزمايشي مي باشد،اما با كمك نسخه به روز شده مرورگر گوگل كروم مي توان از اين قابليت استفاده كرد.براي اين كار كافيست تا در مرورگر ياد شده روي تصوير مرور نظر برويد.سپس روي آن راست كليك كرده و گزينه Search Google For This Image را انتخاب كنيد.

قصد دارید کل محتوای یک صفحهی وب را اعم از متن و عکس و فایلهای فلش و ... را یکجا دانلود کنید؟ خب، در نظر داریم در ادامه این مطلب در همین مورد صحبت کنیم.

جشن آغاز این رویداد در موسسه کارولینسکا در استکهلم با اعلام جایزه نوبل فیزیک در روز سهشنبه، جایزه نوبل شیمی در روز چهارشنبه و نوبل اقتصاد در روز 14 اکتبر(22 مهر) ادامه خواهد یافت.

همچنین جایزه نوبل صلح در روز جمعه در اسلوی نروژ اهدا خواهد شد.

تاریخ اهدای جایزه بخش ادبیات هنوز مشخص نیست.

هر جایزه شامل هشت میلیون کرونور سوئدی(1.2 میلیون دلار) است.

این جوایز توسط آلفرد نوبل، دانشمند و کارخانهدار سوئدی در سال 1895 برای دستاوردهای بزرگ در حوزههای یاد شده پایهگذاری شده است. اولین جایزه نوبل اقتصاد در سال 1969 وارد این رویداد شد.

در سال 2012 نیز جایزه نوبل پزشکی به جان گوردون از انگلیس و شینیا یاماناکا از ژاپن برای کار بر روی برنامهنویسی مجدد سلولها اهدا شد. این کار راه را برای دستاوردهای بزرگ درمانی هموار کرده است.

کمیتههای پنهان جوایز هیچ گاه نشانی از برنده احتمالی جوایز بروز نمیدهند؛ اما در این گزارش به پنج دستاورد بزرگ علمی اشاره شده که علیرغم اهمیت بالای آنها، هنوز جایزه نوبل دریافت نکردهاند.

ذره هیگز

دانشمندان برای چندین دهه به دنبال ذره گریزپای بوزون هیگز بودند تا سرانجام موجودیت آن سال گذشته در آزمایشگاه فیزیک ذرات سرن تائید شد. جوایز نوبل به ایدههایی تعلق میگیرد که برای مدت طولانی شناخته شده باشند اما کشف بوزون هیگز خیلی جدیدتر از آن بود که بتوان بر روی نوبل فیزیک 2012 برای آن حساب باز کرد.

فرانسیس انگلرت، فیزیکدان بلژیکی و پیتر هیگز انگلیسی هر دو وجود این ذره را در دهه 1960 پیشبینی کرده بودند؛ اگرچه انگلرت زودتر آن را گزارش کرده بود. همچنین چندین دانشمند در مرکز سرن وجود دارند که به این کشف کمک کردهاند که از آن جمله باید به فابیولا جیانوتی ایتالیایی، رولت هویر آلمانی، تجیندر ویردی انگلیسی و جوزف اینکاندلای آمریکایی اشاره کرد.

جایزه نوبل را تنها میتوان میان حداکثر سه تن تقسیم کرده و اغلب بین نظریهپردازان و افرادی که پژوهشهای عملی انجام دادهاند به اشتراک گذاشته میشود.

پروژه ژنوم انسان

تلاش برای رمزگشایی دیانای انسان یکی از بزرگترین تلاشهای علمی تاریخ است.این پروژه با سرپرستی اریک لاندر، کریگ ونتر و فرانسیس کالینز در سال 2003 تکمیل شده و با جزئیات دقیق به رونمایی از آنچه انسان را ساخته پرداخته است.

این پروژه به دانشمندان در درک طیف گستردهای از بیماریهای مرموزی کمک کرده که پزشکان را برای سالها سردرگم کرده بودند. با این حال علیرغم اندازه و اهمیت آن، این پروژه فاقد برخی ویژگیهای اصلی برای دستیابی به جایزه نوبل بود. کمیتههای نوبل مایلند به ایدههای اصلی علمی یا رویکردهای رادیکال جایزه داده و این جایزه را به افراد و نه پروژهها اهدا کنند.

هنگامی که این پروژه آغاز شد، برخی ژنومها با موفقیت نقشهبرداری شده بودند از این رو دستاورد تازهای محسوب نمیشد و همچنین در سال 2002 سه دانشمند که کمکهای زودهنگامی به پژوهشهای ژنتیکی کرده بودند توانستند جایزه نوبل را در بخش پزشکی بدست بیاورند از این رو ممکن است کمیته نوبل احساس کند که این حوزه پیش از این پوشش داده شده است.

کاشت حلزونی گوش

این سمعک انقلابی به صدها هزار انسان ناشنوا کمک کرده تا بتوانند حس شنوایی را تجربه کرده و سخنان را درک کنند. این کاشت به افرادی که در اثر آسیب به سلولهای موی شنوایی در گوش داخلی ناشنوا شدهاند با ارائه تحریک الکترونیکی به اعصاب شنوایی کمک میکند.

ویلیام هاوس، مخترع نسخه پایه و اول این کاشت در سال 2012 درگذشت و جوایز نوبل به افراد مرده تعلق نمیگیرد. اما گریم کلارک استرالیایی، اینگبورگ هوچمیر اتریشی و بلیک ویلسون آمریکایی نیز در ساخت این کاشت همکاری داشتهاند.

ترکیب غشایی

کشف ترکیب غشایی به نمایش ابزاری پرداخته که پروتئینها و دیگر مواد با آنها در سلولها و بین آنها منتقل میشوند. این فرآیندی است که سلولها از آن برای سازمان دادن به فعالیتهای خود و جلوگیری از هرجومرجی که میتواند در صورت ترکیب محتویاتشان با یکدیگر آغاز شود، استفاده میکنند.

این کشف بزرگ به توضیح فرآیندهای گوناگون از آزادسازی انسولین در خون، ارتباط بین سلولهای عصبی و شیوه عفونیسازی سلولها توسط میکروبها میپردازد. جیمز راتمان و رندی شکمان از آمریکا در سال 2002 جایزه پژوهش پزشکی پایه آلبرت لاسکر را بدست آوردند که نوعی پیشساز برای جایزه نوبل محسوب میشود.

تا شدن پروتئین

تا شدن پروتئین درون سلولها یک فرآیند حیاتی است که به مولکولها ویژگیهای منحصربفرد آنها را ارائه میکند. اختلال در در این فرآیند میتواند منجر به بروز بیماریها و حساسیتها شود. کمیته نوبل ایدههایی با شانس موفقیت کم را دوست داشته که شکگرایان سنتی را برای معرفی دستاوردهای جدید نادیده میگیرند. این دقیقا همان کاری است که آرتور هورویچ و اولریچ هارتل با ایده تا شدن پروتئین خود انجام دادهاند.

با کشف اینکه اسباب خاصی این فرآیند تا شدن را با جمعآوری انرژی مولکول کوچکی تحریک میکند، این دانشمندان تصورات سنتی در مورد عملکرد پروتئینها را تغییر داده و اصول جدید بنیاد گذاشتند. این حوزه که تا پیش از این کشف نشده بود، از پتانسیل زیادی برای زیستشناسی پایه و تحقیقات زیستپزشکی برخوردار است.

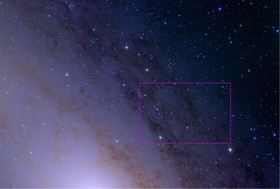

یک تیم بینالمللی از اخترشناسان برای نشان دادن قابلیتهای فوق العاده دوربین جدید HSC، تصاویری با وضوح بسیار بالا از کهکشان آندرومدا در فاصله 2.5 میلیون سال نوری با زمین تهیه کردند.

قدرتمندترین دوربین نجومی جهان بر روی تلسکوپ سوبارو نصب شده است؛ این تلسکوپ نوری و مادون قرمز 8.2 متری در سال 1998 میلادی در مونا کیا (Mauna kea) هاوایی ساخته شد.

دوربین نجومی HyperSuprime Cam قادر به تهیه تصاویر از اجرامی یک میلیارد کم نورتر از اجرام قابل مشاهده با چشم غیر مسلح است.

دوربین HSC یک دوربین 900 مگاپیکسلی میدان گسترده است که بالای آینده تلسکوپ نصب شده و از حسگرهای نوری CCD سرد شده بوسیله مخزن خلأ برودتی استفاده می کند.

بر خلاف اغلب تلسکوپ های نجومی که دارای یکی از ویژگی های میدان دید یا وضوح تصویری بالا هستند، تلسکوپ سوبارو با کمک دوربین HSC می تواند تصاویر بزرگ با وضوح تصویری فوق العاده تهیه کند که میتواند برای بررسی منطقه وسیعی از آسمان کاربرد داشته باشد.

میدان دید این دوربین بقدری گسترده است که مشاهده کل کهکشان آندرومدا که حدود 60 هزار سال نوری امتداد دارد را امکانپذیر می کند.

کهکشان آندرومدا با نام های مسیه 31، M31 یا NGC224 یکی از نزدیک ترین کهکشان ها و بزرگترین همسایه کیهانی محسوب می شود که در فاصله 2.5 میلیون سال نوری از زمین واقع شده است.

این کهکشان در صورت فلکی آندورمدا واقع شده و شامل یک تریلیون ستاره است که دو برابر تعداد ستارگان کهکشان راه شیری است و هنگام شب با چشم غیر مسلح نیز قابل مشاهده است.

تصاویر تهیه شده توسط دوربین HSC نه تنها جزئیات دقیق و باور نکردنی از کهکشان آندرومدا ارائه می کند، بلکه می تواند در حوزه تحقیقات نحوه تکامل کائنات و توزیع ماده تاریک نیز کاربرد داشته باشد.

دوربین HSC توسط محققان رصدخانه نجومی ملی ژاپن (NAOJ) با همکاری محققان دانشگاه پرینسون و موسسه فیزیک کاولی وابسته به دانشگاه توکیو ساخته شده است.

.: Weblog Themes By Pichak :.