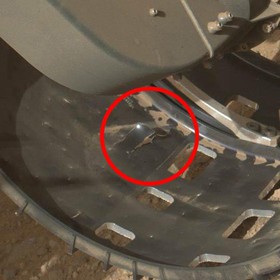

در تصاویر مخابره شده توسط مریخ نورد کنجکاوی ناسا، پارگی بر روی لاستیک چرخ سمت چپ دیده میشود.

ایجاد شکاف بر روی لاستیک چرخ کنجکاوی در تصاویر مخابره شده در دوم اکتبر (دهم مهر) توسط این ربات کاوشگر و توسط یکی از محققان انجمن علوم سیارهای مشاهده شد.

تیم مأموریت کنجکاوی، ایجاد این سوراخ را مسأله چندان خطرناکی تلقی نکرده و بروز فرورفتگی، خراشیدگی و سوراخ را با توجه به سطح سنگی سیاره سرخ، طبیعی میداند.

بر اساس اطلاعیه ناسا، ایجاد سوراخ روی چرخ، نگرانی جدید در مأموریت کنجکاوی محسوب نمیشود و ساییدگی و پارگی بخصوص در بخش های نازک چرخ ها بین آج، یک مسأله اجتنابناپذیر است.

چرخ های مریخ نورد از آلومینیوم سخت ساخته شده و در برخی مناطق ضخامتی کمتر از 0.75 میلیمتر دارند؛ علت طراحی چرخهای نازک، کاهش وزن و تسهیل در حرکت ربات عنوان شده است.

کنجکاوی به چرخهای کاملا گرد برای حرکت بر سطح سیاره سرخ نیاز ندارد و حرکت مریخ نورد بیشتر حالتی شبیه کشیدن روی زمین دارد.

سرعت حرکت این ربات کاوشگر تنها پنج سانتیمتر در هر ثانیه معادل حدود 18 متر در هر ساعت است.

مریخ در حال حاضر تنها مکان قابل سکونت در منظومه شمسی محسوب میشود که از قابلیت تبدیل شدن به سکونتگاه دوم بشر برخوردار است.

سفر به مریخ در آینده نزدیک امکانپذیر شده و داوطلبان میتوانند با خرید یک بلیت نیم میلیون دلاری، راهی سکونتگاه دوم بشر شوند!

موشک های قابل استفاده مجدد

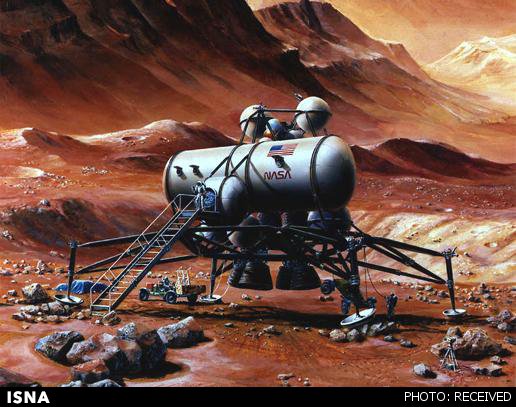

«الون ماسک» بنیانگذار شرکت فضایی اسپیس ایکس از جمله طرفداران پروژه سفر به مریخ محسوب شده و معتقد است که باوجود دشواریهای فراوان اجرای این پروژه، نخستین گروه از انسانها حدود 12 تا 15 سال آینده راهی سیاره سرخ خواهند شد.

«ماسک» کلید حل مشکل هزینه بالای سفر به مریخ را توسعه موشک های قابل استفاده مجدد عنوان می کند.

موشک های طراحی شده توسط شرکت اسپیس ایکس قادر به انتقال کاوشگر، مریخ نورد، تجهیزات و فضانوردان به سیاره سرخ برای احداث یک پایگاه اولیه عملیاتی هستند.

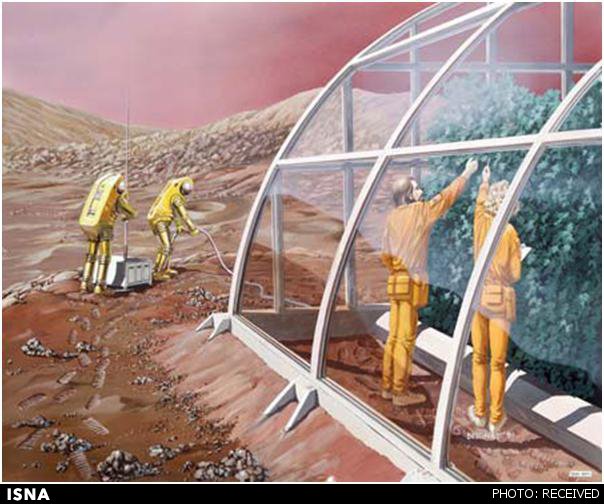

منابع مریخی

ساکنان سکونتگاه دوم بشر برای حضور پایدار در مریخ باید نحوه زندگی خارج از زمین را بیاموزند؛ سیاره سرخ سرد و خشک است، اما دارای منابع سرشاری است که می تواند توسط فضانوردان پیشگام، استخراج شود و مورد بهره برداری قرار بگیرد.

بطور مثال فضانوردان می توانند از جو نازک دی اکسید کربن مریخ برای تولید اکسیژن و سوخت مورد نیاز برای سفر بیبازگشت به زمین استفاده کنند.

نشانه هایی از وجود آب در خاک مریخ بدست آمده است که با توسعه فناوری های استخراج می تواند برای ساکنان مستعمرات انسانی مورد استفاده قرار بگیرد.

این آب به همراه دی اکسید کربن فراون در جو شرایط مناسبی برای پرورش محصولات کشاورزی و سایر گیاهان برای تولید محصولات مختلف از جمله لباس را فراهم میکند.

نور خورشید در خط استوای مریخ معادل نور خورشید در نروژ است؛ همچنین نیتروژن و تمام عناصر مورد نیاز برای کود در این سیاره وجود دارد.

اکسید آهن و اکسید سیلیکون در خاک سیاره سرخ، پیشگامان مستعمره مریخی را قادر به تولید آهن، فولاد و شیشه و وجود آب و دی اکسید کربن تولید پلاستیک را امکانپذیر میکند.

تأمین انرژی

پنلهای خورشیدی و ژنراتورهای ترموالکتریک رادیوایزوتوپ (RTGs) که گرمای واپاشی رادیواکتیو را به الکتریسیته تبدیل می کنند، برای تأمین انرژی مریخ نوردهای رباتیک ناسا مورد استفاده قرار می گیرند، اما ساکنان آینده مریخ به استراتژی های جدید برای تولید انرژی نیاز دارند.

سلولهای سوخت کارآمدتر و باتریهای بهتر، قدرت ذخیرهسازی انرژی را افزایش میدهند؛ اما برای اقامت طولانی مدت در سیاره سرخ به منابع قوی تر تولید و ذخیرهسازی انرژی نیاز است که احتمالا در زیر سطح سیاره وجود دارند.

آتشفشانهای مریخ در میلیونها سال قبل فعال بودهاند و شواهدی از آب زیر سطحی در این سیاره منجمد بدست آمده است که تنها در حضور حرارت داخلی قابل دسترس خواهد بود.

انرژی زمین گرمایی پس از احتراق، هستهای و برق آبی، چهارمین منبع انرژی بر روی زمین محسوب میشود؛ با مکان یابی و دسترسی به حرارت زمین گرمایی در مریخ می توان به یک منبع انرژی پایدار دست پیدا کرد.

خودکفایی ساکنان مریخ

پروژههای نخست ساخت مستعمرات انسانی بر سطح سیاره سرخ با حمایت دولت و سرمایهگذاران خارجی انجام میشود، اما ساکنان آینده مریخ باید به مرور قادر به تأمین هزینه های خود باشند.

استخراج منابع طلا و سایر فلزات گرانبها و ارسال آنها به زمین در کنار مالکیت معنوی مریخ، از روش های کسب درآمد ساکنان آینده سیاره سرخ محسوب می شود.

استقلال مریخ، اعلان جنگ به زمین!

طرحهای مختلفی برای ساخت مستعمرات انسانی بر سطح سیاره سرخ مطرح شده است، اما این سوال مهم مطرح می شود که آیا ساکنان این سیاره از قوانین کشورهای خود تبعیت می کنند یا مریخ بطور رسمی اعلام استقلال خواهد کرد؟

اعلام استقلال مریخ قطعا با مخالفت شدید حاکمان زمین مواجه شده و به معنای آغاز جنگ فضایی خواهد بود؛ حملات گستردهای از طرف زمین با هدف بهره برداری از منابع سیاره سرخ صورت میگیرد.

در نهایت ساکنان زمین به برقراری یک حکومت دموکراتیک منتخب در مریخ رضایت میدهند که این اقدام به مراتب آسان تر و کم هزینه تر از کنترل یک سیاره از راه دور خواهد بود.

در چند سال اخیر آن قدر از رسانه های مختلف در باب فواید بانکداری الکترونیک دیده و شنیده اید که نیازی به تکرار مکررات و واضحات نیست. اما طبیعتاً هر دست-ساخته بشری در کنار مزایا،مضررات و همراه با ساده کردن ها، خطراتی هم در پی دارد. فناوری های نوین هم از این قاعده کلی مستثنی نیستند.

۱- حسابی با دو مرحله تایید انتخاب کنید

۲- یک رمز عبور قوی انتخاب کنید

۳- مسائل امنیتی را در مورد رایانه تان رعایت کنید و همیشه به روز نگه ش دارید

۴- از کلیک کردن روی لینک هایی که به صورت ایمیل برای تان ارسال شده خودداری کنید

۵- از یک مکان امن وارد حساب تان شوید

۶- همیشه وقتی کارتان تمام شد از حساب خود خارج شوید

۷- حتماً سامانه های آگاه سازی را برای حساب تان فعال کنید

۸- به طور دائم حساب تان را زیر نظر داشته باشید

-

تهدیدات را متوقف كنید

یك گام واضح ولی مهم، استفاده از آنتی ویروس برای جلوگیری، تشخیص و حذف تمامی انواع بدافزارهاست كه این قابلیت را دارند كه به سیستم و داده های شما آسیب وارد كنند. یكی از معمولترین روشهای تشخیص ویروس، جستجو در مورد الگوهای شناخته شده، یا امضای ویروسها در میان كدهای اجرایی است. البته با افزایش تعداد و پیچیدگی حملات بدافزاری ناشناخته، امكان زیادی وجود دارد كه یك كاربر توسط بدافزاری آلوده گردد كه هنوز شناخته نشده و امضای آن وجود ندارد. برای مقابله با چنین حملاتی كه به حملات «zero-day» معروفند، باید از آنتی ویروسی استفاده كرد كه روشهای محافظتی پیشگیرانه را به كار میبرد و ویروسهای جدید را با مطالعه رفتار آنها شناسایی كرده و از اجرای آنها جلوگیری مینماید. برای حصول اطمینان از اینكه آنتی ویروس به درستی كار مورد نظر شما را انجام میدهد، باید همیشه آن را به روز نگه دارید. از آنجایی كه ویروسهای جدید به سرعت میتوانند منتشر گردند، بسیار مهم است كه از یك ساختار خودكار برای دریافت به روز رسانی آنتی ویروس استفاده نمایید. یك روش ساده دیگر برای جلوگیری از تهدیدات این است كه همیشه در مورد آنها اطلاع داشته باشید. میتوانید در لیست ایمیل تولید كننده آنتی ویروس خود ثبت نام نمایید و وبلاگهای مرتبط با امنیت را برای به دست آوردن اطلاعات به روز در مورد تهدیدات ویروسها، اطلاعات فنی، و محصولات جدید مطالعه كنید. توصیه:

ابزار جلوگیری كننده از اجرای داده ها (DEP)، از اجرای كدهای اجرایی در قسمتهایی از حافظه كه برای ذخیره داده در نظر گرفته شده اند، جلوگیری میكند. توصیه میشود كه در قسمت تنظیمات BIOS، بخش مربوط به فعالسازی پشتیبانی DEP (NX enable) را علامت زده و نیز DEP را برای تمامی برنامه ها فعال نمایید. ابزار ASLR محلی از حافظه سیستم شما را كه ویندوز كتابخانه های لازم سیستمی را در آنجا بارگذاری میكند، به طور تصادفی تعیین میكند. زمانی كه از DEP استفاده میكنید، ASLR كار بدافزارها را برای استفاده از آسیب پذیریهای امنیتی مرورگر، plugin ها، و برنامه ها سخت میكند. -

مرور امن وب

اینترنت به سرعت به ابزاری برای انجام بسیاری از كارهای تجاری تبدیل شده است. در نتیجه وب سایتهای بیگناه به هدف نویسندگان بدافزارها تبدیل شده اند و هكرها با هدف سرقت اطلاعات محرمانه، انتشار كدهای خرابكار، یا حتی ساختن botnet ها برای انتشار بیشتر بدافزارها و هرزنامه ها، به كاربران این وب سایتها ضربه میزنند. هزاران سیستم هر روز به خاطر مشاهده وب سایتهای معتبری كه هدف حملات تزریق SQL قرار گرفته و یا كدهای خرابكار در آنها جا گرفته اند، آلوده میشوند. چند راه ساده برای رهایی از این وضعیت وجود دارد.

توصیه:

ویندوز 7 به طور پیش فرض IE 8 را به همراه دارد و توسط DEP و ASLR محافظت میشود. علاوه بر این، این سیستم عامل از یك ویژگی امنیتی جدید برای محافظت در برابر مرور سایتهای خرابكار نیز برخوردار است كه SmartScreen نام دارد. SmartScreen یك هشدار برای CSS، سرقت هویت و سایر اهداف خرابكارانه نمایش میدهد. این ویژگی به همراه وضعیت محافظت شده IE 8، امكان مرور امن تر وب را فراهم می آورد. -

اصلاحیه ها را نصب كنید

هكرها بیش از گذشته بر حفره های امنیتی plugin های شركتهایی به جز مایكروسافت و هر محتوایی كه از اینترنت دریافت میشود، تمركز كرده اند. مهاجمان همچنان سیستم عامل را هدف قرار میدهند، اما به شكل فزاینده ای به دنبال برنامه هایی هستند كه مرورگر شما برای مشاهده محتوای چند رسانه ای، اسناد، و سایر انواع فایلها لود میكند. به طور منظم وب سایت تولید كنندگان نرم افزارهای مورد استفاده خود را چك كنید تا در صورت عرضه اصلاحیه، آن را دریافت نمایید. بسیاری از تولید كنندگان نرم افزارها راهنمایی امنیتی نیز ارائه میدهند. برای مثال، مایكروسافت هشدارهایی در مورد حفره های امنیتی محصولات خود و نیز اصلاحیه های آنها را به لیست ایمیل خود ارسال میكند. در صورتیكه تولید كنندگان نرم افزارهای مورد استفاده شما دارای چنین لیست ایمیلهایی هستند، در آنها ثبت نام كنید. زمانی كه یك حفره امنیتی جدید در یك سیستم عامل یا یك نرم افزار كشف میشود و اصلاحیه آن نیز در دسترس است، سازمانها باید آماده باشند تا آن اصلاحیه را تست نموده و به سرعت نصب نمایند.

توصیه:

Windows Update كمك میكند كه سیستم خود را امن تر نگاه دارید. در ویندوز 7، این قسمت، بخشی از Action Center است كه پروسه به روز رسانی را ساده تر میكند. -

ابزار جلوگیری از اتلاف داده ها (DLP) را تقویت كنید

امروزه یكی از جرائم معمول كامپیوتری، سرقت داده های شخصی است. بنابراین شما باید با استفاده از راهكارهایی، از اینكه داده های شما به طور تصادفی در اختیار دیگران قرار گیرند، جلوگیری نمایید.

چهار جزء برای محافظت از داده ها باید در نظر گرفت:-

كنترل برنامه، شما را قادر میسازد كه برنامه هایی را كه كارمندان مجاز به استفاده از آنها هستند مدیریت نمایید. این كار باعث میشود كه داده های حساس از طریق برنامه هایی مانند برنامه های به اشتراك گذاری P2P یا برنامه های پیغام فوری از سازمان شما خارج نشوند.

-

كنترل ابزار راهی برای تعریف و اعمال یك سیاست جامع در سازمان شما عرضه میكند كه مشخص میكند كارمندان مجاز به استفاده از چه ابزارهایی هستند یا نیستند.

-

كنترل داده ها این اطمینان را ایجاد میكند كه كاربران به طور تصادفی داده های حساس را به ابزارها و برنامه های خود منتقل نمیكنند. پیاده سازی یك راه حل جلوگیری از اتلاف داده ها میتواند هزینه بر و پیچیده باشد.

-

رمزنگاری این اطمینان را ایجاد میكند كه داده های موجود بر روی لپ تاپها و درایوهای USB محافظت شده هستند. ممكن است افراد وسایل خود را گم كنند. پیاده سازی رمزنگاری ممكن است چندان ساده نباشد. بنابراین فاكتورهای زیادی باید در نظر گرفته شود: باید اطمینان حاصل كنید كه پیاده سازی اولیه موفق است، باید اطمینان حاصل كنید كه سیاستهای رمزنگاری در سازمان شما قابل مدیریت و تغییر هستند، و علاوه بر اینها، باید اطمینان حاصل كنید كه راه حل شما مانع وظایف روزمره كاربران شما نیست.

توصیه:

ویندوز 7 تكنولوژیهای محافظت از داده موجود در ویندوز ویستا مانند رمزنگاری سیستم فایل (EFS)، و تكنولوژی سرویسهای مدیریت حقوق Active Directory را داراست. این تكنولوژیها یك سكوی (platform) عالی برای محافظت از داده ها فراهم می آورد. ویندوز 7، كنترلهای پورت USB را از طریق به كار گیری Group Policy Objects (GPO) نیز ارائه میدهد كه میتواند برای محافظت از داده های حساس به شما كمك نماید. همچنین ویندوز 7 با معرفی BitLocker To Go، توسعه هایی در تكنولوژی BitLocker ایجاد كرده است كه رمزنگاری درایوهای قابل حمل مبتنی بر FAT32 مانند حافظه های USB و هارد دیسكهای قابل حمل را ممكن میسازد. BitLocker یك ویژگی رمزگذاری كامل دیسك است كه در نسخه های Ultimate و Enterprise ویندوز ویستا و ویندوز 7 وجود دارد. ویندوز 7 AppLocker را نیز معرفی كرده است. AppLocker مدیران را قادر میسازد كه یك روش لیست سفید/لیست سیاه را در پیش گرفته و برنامه ها را مدیریت نمایند. -

-

مدیریت حق دسترسی كاربران

ویندوز 7 راههای بیشتری برای اطمینان از داشتن یك محیط محاسباتی امن فراهم میكند. مایكروسافت با معرفی كنترل حساب كاربری (UAC)، كنترل بیشتری برای مدیران شبكه فراهم می آورد تا به سادگی كاربران را به كار با حسابهای كاربری استاندارد وادار نمایند. زمانی كه UAC فعال میشود، از تغییر سطح دسترسی سیستم توسط كاربران بدون موافقت مدیر جلوگیری میكند. این كار از بسیاری از حملات بدافزاری كه با استفاده از حقوق كاربران Admin كار میكنند، پیشگیری مینماید. در ضمن پروسه مجوز دادن به رفتارهای امن را نیز برای مدیران ساده تر میكند. -

پیشگیری از روزنه های امنیتی با استفاده بیشتر كارمندان از سیستمهای قابل حمل، حصول اطمینان از اینكه سطح امنیتی مورد نظر شما مانند استفاده از آنتی ویروس به روز و فعال كردن فایروال، در تمام این سیستمها رعایت شده است كار سختی است.

توصیه: محافظ دسترسی شبكه (NAP) در ویندوز ویستا معرفی شده و همچنان یك جزء كلیدی در ویندوز 7 است. NAP برای كمك به مدیران طراحی شده است تا سلامتی سیستمهای شبكه را تضمین كنند، كه در نهایت منجر به سلامت كل مجموعه شبكه میشود. این ابزار برای امن كردن یك شبكه در برابر كاربران خرابكار طراحی نشده است. -

آموزش به كاربران

یك سیاست امن باید شامل قوانینی باشد كه از موارد زیر جلوگیری كند:-

دانلود فایلهای اجرایی و اسناد مستقیما از اینترنت یا از طریق ایمیل

-

اجرا یا باز كردن فایلهای اجرایی، اسناد، و صفحات گسترده ناخواسته

-

اجرای بازیهای كامپیوتری یا استفاده از محافظ صفحه نمایشی كه به همراه سیستم عامل وجود نداشته اند

به خاطر بسپارید كه یك سیاست مدون به اندازه تكنولوژی مورد استفاده برای محافظت از سیستمها مهم و موثر است.

توصیه:

یك سیاست برای محاسبات امن تدوین كرده و آن را در میان كارمندان منتشر كنید. اطمینان حاصل كنید كه آنها این سیاست را مطالعه كرده و آن را درك كرده اند، و میدانند در زمان وقوع مشكل، با چه كسی تماس بگیرند. در صورتی كه ممكن باشد بهترین كار این است كه دسترسی به بردارهای خرابكار حمله كه از طریق ایمیل یا وب دانلود میشوند را مسدود كرد. برای مثال میتوان به فایلهای .exe، .com، .msi، .vbs، و .bat اشاره كرد. -

-

رایانه خود را به روز نگاه داشته و به روز رسانی ها را به موقع نصب كنید

-

استفاده از نرم افزارهای وب استاندارد

-

مرورگرها را امن سازید

-

یك سیاست كلمه عبور قدرتمند را اعمال كنید

-

راه حل های امنیتی مؤثر را مورد استفاده قرار دهید

رایانه خود را به روز نگاه داشته و به روز رسانی ها را به موقع نصب كنید

سیستم خود را كاملاً به روز نگاه دارید، منظور این است كه نه تنها سیستم عامل، بلكه مرورگرها، plug-in های مرورگرها، media players، PDF Reader و دیگر برنامه های كاربردی را نیز به روز نگاه دارد. این كار می تواند كار خسته كننده و وقتگیری باشد ولی متأسفانه هكرها نیز همیشه بر روی افرادی حساب می كنند كه اطلاعات و یا حوصله كافی را برای به روز نگه داشتن سیستم های خود ندارند. بسیاری از بدافزارهای وب، از بسته كدهای سوءاستفاده آماده كه به صورت تجاری در دسترس هستند استفاده می كنند كه حاوی ده ها تست كننده آسیب پذیری مختلف، redirector ها و كدهای سوءاستفاده واقعی هستند. اغلب این كدهای سوءاستفاده هر نقص امنیتی را كه شناسایی كنند به آن حمله می كنند. این بسته های بدافزاری برای سوءاستفاده از افرادی ساخته شده است كه آگاهی كافی برای به روز رسانی و نصب اصلاحیه های نرم افزارها و سیستم عامل رایانه خویش را ندارند. اهداف اصلی این بسته های بدافزار مبتنی بر وب نه تنها شامل مرورگرهای وب همچون IE، فایرفاكس، Safari، Chrome و Opera می شود، بلكه plug-in های مشترك بین مرورگرها همچون PDF Reader ها، Flash Player ها، QuickTime ، محیط اجرایی جاوا و همچنین سیستم عامل را نیز در بر می گیرد. با توجه به تهدیدات روزافزون بسته های بدافزاری، اهمیت اعمال به موقع اصلاحیه ها و به روز رسانی ها كاملاً واضح است. با وجودی كه این كار وقت گیر و اذیت كننده است، اما برای حفظ امنیت زیرساخت های IT بسیار حیاتی در نظر گرفته می شود. بنابراین سرمایه گذاری برای اجرای یك سیاست نصب اصلاحیه ها كاملاً ارزشمند است. یكی از بهترین روش ها برای آسان ساختن نصب اصلاحیه ها، از یك طرف فعال كردن به روز رسانی اتوماتیك برای نرم افزارهایی است كه امكان مذكور را ارائه می دهند و از طرف دیگر آموزش كاربران برای نصب بلافاصله این به روز رسانی ها است.

استفاده از نرم افزارهای وب استاندارد

در صورتی كه نكته شماره 1 را مطالعه كرده باشید، ممكن است هنوز هم فكر كنید كه نگهداری سیستم در وضعیت كاملاً به روز، در حالی كه تمام اصلاحیه های امنیتی نیز بر روی آن نصب شده اند، بسیار كار طاقت فرسایی است. چیزی كه این موضوع را بدتر از پیش می كند، این است كه ندانید چه نرم افزارهایی بر روی شبكه شما اجرا می شوند و یا كاربران شبكه از مرورگرها، Plugin ها و Media Player های مختلف و متفاوتی استفاده كنند. در این صورت است كه كار به روز رسانی دائمی نرم افزارها بسیار سخت و تقریباً غیر ممكن می شود. همان طور كه قبلاً گفته شد، حملات مدرن وب معمولاً با استفاده از بسته های بدافزاری آماده كه برای سوءاستفاده از صدها آسیب پذیری در نرم افزارهای مختلف طراحی شده اند، انجام می شوند. بنابراین هر چقدر دامنه سكوها و نرم افزارهای مورد استفاده در شبكه شما گسترده تر باشد، فرصت بیشتری را در اختیار هكرها برای سوءاستفاده از سیستم های موجود در شبكه قرار می دهید. همچنین احتمال بیشتری وجود دارد كه آنها یك آسیب پذیری را در یك برنامه كاربردی كه اصلاحیه آن به موقع نصب نشده است، پیدا كنند. برای كاهش چشمگیر سطح تهدیدات، بهترین كار ایجاد یك مجموعه كوچك از برنامه های كاربردی اساسی برای ارتباط با اینترنت و ملزم كردن كاربران به استفاده از آنها است. در زیر به برخی از این نرم افزارها اساسی اشاره شده است:

-

مرورگر: از یك مرورگر بر روی همه سیستم های موجود در شبكه استفاده كنید. دقت داشته باشید كه هرچه مرورگر مشهورتر باشد، آسیب پذیری های بیشتری را به سمت خود جذب خواهد كرد ولی از طرف دیگر نیز منابع بیشتری برای رفع آسیب پذیری ها و ارائه اصلاحیه ها دارد.

-

PDF Reader : در اینجا نیز توصیه می شود از یك PDF Reader بر روی همه سیستم ها استفاده شود. امكان به روز رسانی نرم افزار انتخاب شده را فعال كنید و از آموزش همه كاربران برای نصب بلافاصله به روز رسانی ها مطمئن شوید.

-

Media Player : از add-on ها و بسته های codec غیر ضروری اجتناب كنید. در صورتی كه امكان دارد از Media Player ارائه شده توسط سیستم عامل استفاده كنید و سیستم عامل خود را به روز نگاه دارید.

-

Plug-ins، add-ons و نوار ابزارها: از Plug-in ها و نوارابزارهای غیر ضروری اجتناب كنید، زیرا آنها تنها سطح بالقوه حملات را افزایش می دهند.

مرورگرها را امن سازید

شما باید با امكانات مختلف امنیتی مرورگرتان آشنایی پیدا كنید زیرا برخی از تنظیمات امنیتی تنها تعداد هشدارها را افزایش می دهند و باعث اذیت و آزار كاربر می شوند بدون اینكه تأثیر خاصی بر روی سطح امنیتی داشته باشند، در حالی كه برخی تنظیمات دیگر اهمیت بسزایی در كاهش سوءاستفاده ها و تهدیدات دارند. جهت آشنایی از چگونگی امن سازی مرورگرها به مقاله های مرورگر خود را امن كنید- قسمت اول ، مرورگر خود را امن كنید- قسمت دوم و مرورگر خود را امن كنید- قسمت سوم مراجعه فرمایید.

یك سیاست كلمه عبور قدرتمند را اعمال كنید

هدف از سیاست اعمال كلمه عبور بسیار واضح است: در صورتی كه نمی خواهید هر كسی به فایل یا اطلاعات مشخصی دسترسی داشته باشد، یك كلمه عبور را تعیین می كنید تا تنها افراد مجاز قادر به دسترسی به اطلاعات مذكور باشند. هدف از ایجاد یك كلمه عبور مؤثر، حفظ كلمات عبور از به آسانی حدس زده شدن و یا شكسته شدن توسط هكرها می باشد. علاوه بر تعداد زیاد آسیب پذیری های موجود در سیستم ها، برخی سازمان ها حتی این راهكار كاهش خطر مؤثر و ساده را نیز رعایت نمی كنند. برای كسب اطلاعات بیشتر در مورد كلمات عبور به مقاله چگونه هكرها را ناامید كنیم مراجعه فرمایید.

راه حل های امنیتی مؤثر را مورد استفاده قرار دهید

یك راه حل امنیت وب مناسب، یكی از اجزاء ضروری استراتژی كلی برای محافظت از سازمان در برابر تهدیدات مدرن وب است. یك راه حل امنیتی مناسب، خطرات را از طریق محدود كردن كاربران به وب سایت هایی كه مرتبط با كار آنها است (یا حداقل ممانعت از دسترسی آنها به وب سایت های غیر مجاز و آلوده) كاهش می دهد. این راه حل همچنین از شما در برابر وب سایت های قانونی و مطمئن كه هر روز به آنها مراجعه می كنید ولی ممكن است در دست هكرها افتاده باشد و یا بی سر و صدا به انتشار بدافزار به كاربران بی گناه بپردازد، محافظت به عمل می آورد. بالاخره چنین راه حلی به حفظ منابع اینترنت در برابر سوءاستفاده هایی همچون انتقال اطلاعات غیرمجاز و یا سرقت پهنای باند كمك می كند.

یك راه حل امنیتی و كنترلی لازم است موارد زیر را لحاظ سازد:

-

فیلتر كردن بر اساس كارایی و شهرت وب سایت ها یك سیاست كاربری قابل قبول را ارائه می دهد و همچنین از گسترده شدن تهدیدات وب سایت های بدنام و خرابكار جلوگیری به عمل می آورد. از طرف دیگر این سیاست، وب سایت های با شهرت بد را نیز، مستقل از طبقه بندی آنها فیلتر می سازد.

-

فیلتر كردن پراكسی اجازه نمی دهد كاربران از محدودیت های اعمال شده در فیلتر گذر كرده و در نتیجه خود و سازمان مربوطه را به خطر اندازند.

-

فیلتر كردن بلادرنگ بدافزارها، آنها را بلافاصله در زمان بارگذاری از یك وب سایت خرابكار گیر می اندازد.

-

فیلتر كردن HTTPS، زیرا كاملاً نسبت به راه حل های فیلترینگ وب كور است.

-

فیلتر كردن بر اساس محتوا، از طرفی انواع فایلی كه معمولاً با بدافزارها همراه هستند را شناسایی می كند و از طرف دیگر چگونگی مصرف پهنای باند را زیر نظر دارد.

هنرنمایی لیونل مسی ستاره آرژانتینی بارسلونا محدود به مستطیل سبز نمی شود او می خواهد در خارج از جهان فوتبال هم نگاه ها را به خود جلب کند؛ این را به خوبی می توان از منزل فاخری که برای او طراحی شده است درک کرد.

لوئیس گاریدو معمار اسپانیایی منزلی را برای مسی طراحی کرده است که شبیه زمین فوتبال است. او درباره انگیزه اش از ساخت این خانه گفت: تصمیم گرفتم تا خانه مسی را به این شکل درآورم تا شور و هیجان او برای فوتبال را بیشتر کنم.

- هكرها هر 39 ثانیه از طریق اینترنت به كامپیوترهای افراد حمله میكنند.

-

بیش از دویست هزار ویروس كامپیوتری تا كنون شناخته شده و این تعداد هر روز افزایش مییابد.

- جرائم اینترنتی از سال 2007 تا 2008 حدود 33 درصد افزایش داشته اند.

- در سال 2008 حدود 9.9 میلیون آمریكایی قربانی سرقت یا جعل هویت قرار گرفته اند.

- انواع وب سایتهایی كه مناسب هستند

- اتاقهای چت و فرومهایی كه برای مشاركت مناسب هستند:

- صرفا از اتاقهای چت نظارت شده استفاده كنید.

-

اطمینان حاصل كنید كه فرزندان شما از اتاقهای چت ".alt" دوری میكنند. این اتاقهای چت میتوانند حاوی موضوعات نامناسبی برای افراد جوان باشند.

-

انواع چیزهایی كه فرزندان شما میتوانند به صورت آنلاین در مورد آن بحث كنند و زبانی كه نامناسب شمرده میشود را مشخص كنید.

-

هرگز با نامهای كاربری كه هویت حقیقی را آشكار میكند یا تحریك كننده هستند لاگین نكنید.

- هرگز كلمه عبور خود را فاش نكنید.

- هرگز شماره تلفن یا آدرس خود را افشا نكنید.

-

هرگز اطلاعاتی را كه هویت شما را آشكار میكند ارسال نكنید.

- هرگز تصاویر نامناسب یا تصاویری كه هویت شما را افشا میكند ارسال نكنید.

- هرگز هیچ گونه اطلاعاتی را با غریبه هایی كه به صورت آنلاین ملاقات میكنید به اشتراك نگذارید.

- هرگز با غریبه هایی كه به صورت آنلاین آشنا شده اید، قرار ملاقات نگذارید.

- هرگز ضمایم ایمیلهای ارسال شده از طرف غریبه ها را باز نكنید.

-

از چندین كلمه كوچك به همراه علائم نگارشی یا نشانه ها استفاده كنید، مانند: "betty,red$car"

-

علائم و نشانه ها را در وسط یك كلمه قرار دهید، مانند: "Roos%velt"

- از یك راه غیر معمول برای مخفف كردن یك كلمه استفاده كنید، مانند: "ppcrnbll"

- از حروف اول هر یك از كلمات یك عبارت به همراه یك عدد تصادفی استفاده كنید، مانند: "hard to crack this password" = "htc5tp"

- كلمه عبور خود را با دیگران به اشتراك نگذارید.

.: Weblog Themes By Pichak :.